Ces dernières années, le risque d’être attaqué par des cybercriminels n’a cessé d’augmenter et, par conséquent, la cyberassurance représente une mesure de plus en plus plébiscitée pour atténuer l’impact financier d’éventuelles attaques. Néanmoins, pour protéger votre entreprise, la cyberassurance doit être accompagnée de mesures de sécurité supplémentaires. Commencez par vous occuper de votre cyber-résilience.

Au cours du premier semestre 2021, les cyberintrusions ont augmenté de 125 % par rapport à l’année précédente. Le nombre d’attaques de ransomwares augmente également et le développement des « ransomwares sous forme de services » (RaaS) a transformé la scène de la cybercriminalité, offrant même des ransomware prêts à l’emploi à des attaquants ayant des connaissances techniques limitées. Le développement rapide de l’économie numérique et la tendance mondiale au télétravail qui résultent tous deux en partie de la pandémie de COVID-19, ont également entraîné une augmentation de la cybercriminalité.

|

"Les demandes d’indemnisation ont considérablement augmenté au cours des trois dernières années, en conséquence de la hausse des pertes entraînées par la manipulation des systèmes depuis l’extérieur, et d’une adoption accrue de la cyberassurance. Globalement, les sinistres liés à la cybercriminalité constatés par Allianz Global Corporate & Specialty (AGCS) sont passées de près de 500 en 2018 à plus de 1 100 en 2020. Les demandes associées aux ransomwares ont augmenté de 50 % d’une année sur l’autre en 2020 (pour atteindre 90), tandis que le nombre total de demandes d’indemnisation liées aux ransomwares reçues au premier semestre 2021 était le même que celui signalé pendant toute l’année 2019 (60), selon l’analyse de l’AGCS, car les criminels sont maintenant mieux organisés et disposent de meilleures ressources."

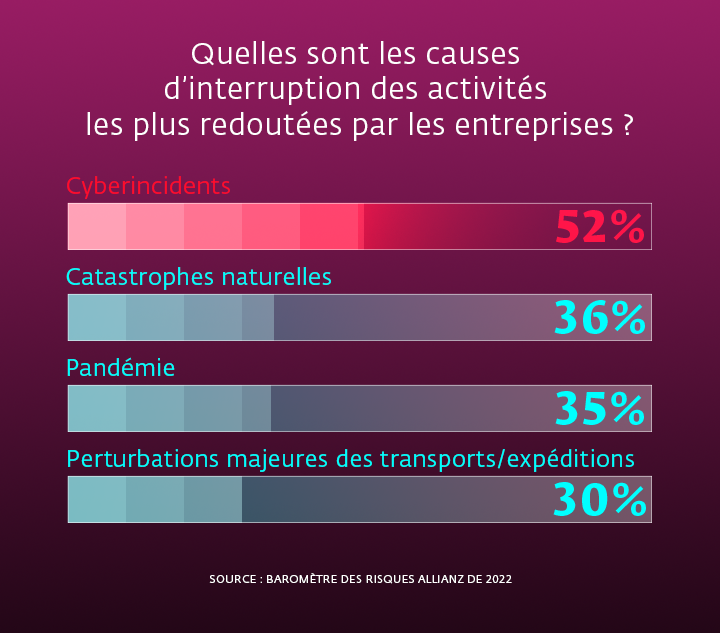

Source: Baromètre des risques Allianz de 2022 |

Le risque accru a incité les entreprises à rechercher un filet de sécurité ; une cyberassurance qui minimiserait les effets des cyberattaques imminentes. Les compagnies d’assurance réagissent rapidement à ce type de demande. De nombreuses entreprises estiment que la cyberassurance devrait leur fournir non seulement le capital nécessaire pour couvrir les coûts d’une éventuelle faille de sécurité, mais également pour s’adjoindre l’aide de spécialistes. La possibilité d’être assuré ne doit cependant pas empêcher les entreprises de mettre en place leur propre système de protection et de développer leur cyber-résilience. Même si le fait de disposer d’un niveau de sécurité avancé fera baisser la prime, des mesures de sécurité spécifiques pourraient même être requises pour que la cyberassurance soit mise en place.

Questions qui pourraient vous être posées lors d’une demande de cyberassurance

- Pouvez-vous nous fournir des informations générales sur votre entreprise, telles que la zone géographique dans laquelle vous opérez, votre chiffre d’affaires annuel et la quantité de données personnelles que vous gérez ?

- Utilisez-vous l’authentification multifacteur (MFA), la gestion des identités et des accès (IAM), et le contrôle des accès privilégiés (PAM), pour réduire vos risques ?

- Appliquez-vous régulièrement des correctifs et des mises à jour ?

- Vos réseaux sont-ils segmentés ?

- Disposez-vous d’un inventaire de vos ressources logicielles et matérielles ?

- Disposez-vous d’un logiciel de protection sur tous vos ordinateurs ?

- Utilisez-vous un pare-feu ?

- Sauvegardez-vous régulièrement vos données sur un support externe / un service protégé dans le Cloud ?

- Vos appareils mobiles sont-ils sécurisés, par exemple, par le chiffrement des données ?

- Vos employés sont-ils régulièrement informés des éventuels cyber-risques ?

- Disposez-vous d’un plan fonctionnel de réponse aux incidents ?

Source: Fédération des associations européennes de gestion des risques, Préparation à la cyberassurance

La cyberassurance peut vous aider, mais pas toujours

Les compagnies d’assurance aiment promouvoir la cyberassurance comme un produit finalement indispensable pour les entreprises de toutes tailles, et même pour les particuliers. Elle doit couvrir à la fois les risques directs des cyberattaques, c’est-à-dire la perte de vos propres données ou les dommages entraînées sur celles-ci, et les risques associés aux tiers, qui comprennent la responsabilité envers les clients ou les entités gouvernementales et réglementaires. La cyberassurance est censée vous aider à faire face aux coûts de notification d’une faille de sécurité, de l’expertise, de la remédiation, de la restauration des données, ainsi qu’aux amendes et frais réglementaires, ou aux poursuites et réclamations engagées par les clients concernés. Lorsqu’une entreprise est frappée par une cyberattaque, l’un des plus grands fardeaux financiers réside dans l’interruption momentanée de l’activité jusqu’à ce que le danger soit maîtrisé. La cyberassurance peut également être utile à cet égard, en proposant une assistance financière ainsi que des spécialistes qui peuvent tenter de combattre l’attaque. Pourtant, l’un des aspects les plus problématiques de la cyberassurance est le paiement des cybercriminels en cas d’attaque de ransomware réussie. Le paiement d’une rançon n’est pas recommandé pour des raisons pratiques et éthiques.

Pourquoi ne pas payer la rançon ? Du point de vue pratique.

- Il se peut que l’outil de déchiffrement promis ne soit jamais fourni, qu’il soit défectueux ou qu’il contienne des malwares supplémentaires.

- Le processus de chiffrement peut avoir corrompu certaines des données, et il se peut donc que vous ne puissiez pas les récupérer même après avoir payé la rançon.

- L’argent que vous payez valide le crime et finance davantage l’activité criminelle des attaquants.

- Le paiement d’une rançon peut même être illégal, par exemple si les cybercriminels sont liés à des groupes terroristes ou s’ils figurent sur des listes de sanctions.

- Le paiement d’une rançon peut également encourager les cybercriminels à vous attaquer de façon répétée.

Il existe plusieurs problèmes potentiels que l’assurance pourrait ne pas couvrir, notamment des cas de pertes de données sensibles non chiffrées par un employé ou un prestataire, d’autres défaillances de l’infrastructure qui ne sont pas causées par une cyberattaque délibérée, des pertes de données confiées à des tiers (comme certains services de prestataires externes ou dans le Cloud), ou des pertes de données sur des appareils mobiles (tablettes, ordinateurs portables, etc.). L’assurance peut par ailleurs ne pas couvrir la notification des clients concernés ou la restauration des données endommagées mais non volées. Par conséquent, vous restez la principale entité détenant les outils capables de protéger votre entreprise.

Résilience digitale : comment vous protéger

- Faites l’inventaire de vos ressources

Déterminer les accès possibles aux cybercriminels, c’est-à-dire les vecteurs de menaces, est l’une des premières étapes de la constitution d’un système de sécurité efficace. Vous devez absolument faire l’inventaire de vos ressources connectées à Internet afin de pouvoir les protéger de manière appropriée. Cette même règle s’applique à toutes les ressources qui peuvent être potentiellement détournées : objets connectés, routeurs personnels, robots, systèmes de contrôle et systèmes autonomes. Si vous souhaitez en savoir plus sur la façon de mesurer l’exposition de votre entreprise au cyber-risque, consultez cet article.

- Utilisez la connexion RDP à bon escient

Le protocole d’accès à distance (RDP) peut servir de porte d’entrée aux cybercriminels lorsqu’il est utilisé sans mesures de sécurité spécifiques. Selon le magazine Infosecurity, les attaques contre RDP entre le premier et le dernier trimestre 2020 ont augmenté de 768 %, ce qui en a fait le mécanisme de diffusion de ransomwares le plus courant cette année-là. Découvrez comment réduire les chances de réussite d’une attaque contre votre entreprise via RDP ici.

- Utilisez l’authentification multifacteur (MFA)

En plus des mots de passe robustes, l’utilisation de l’authentification multifacteur peut renforcer la protection de votre entreprise. Vous devriez cependant opter pour une solution de MFA sans SMS, car les pirates ont les moyens de neutraliser ce type de protection.

- Outre le stockage réseau (NAS), utilisez un système de sauvegarde hors site

Votre entreprise doit s’efforcer de mettre en place une stratégie de sauvegarde complète qui fait appel non seulement au stockage sur site, mais également hors site. Si vous voulez en savoir plus sur les sauvegardes et la récupération des données, consultez cet article.

- Correctifs et mises à jour

L’application régulière de correctifs peut vous aider à faire face à de nombreux risques liés à différents types de cyberattaques. Des correctifs spécifiques peuvent améliorer la sécurité de RDP ou des ressources vulnérables susmentionnées. Les correctifs et les mises à jour font partie des mesures que vous pouvez prendre pour contribuer à bloquer certaines des cyberattaques les plus graves, à savoir les attaques contre la chaîne d’approvisionnement.

- Assurez-vous que les collaborateurs sachent où signaler toute activité suspecte

Les emails suspects ou les alertes inconnues ne signifient peut-être pas la présence d’un danger immédiat, mais le fait de prêter attention à ces situations inhabituelles peut vous aider à prévenir de futures cyberattaques. Tous les collaborateurs devraient être sensibilisés à ces situations, et savoir qui contacter. Ils ne devraient pas avoir peur d’effectuer un signalement. La crainte des collaborateurs provient souvent de leur conviction qu’ils sont responsables de l’attaque, ou de leur tentative d’éviter de provoquer une panique inutile. Recommandez-leur de réagir rapidement, car cela peut empêcher une éventuelle attaque de se produire.

- Prévoyez une stratégie pour savoir quoi faire en cas d’attaque

Même si vous êtes parfaitement protégé, les cybercriminels peuvent toujours trouver des moyens de vous atteindre. Pour cette raison, vous devez préparer un plan d’intervention et de reprise, et sensibiliser tous les participants potentiels aux différentes étapes à suivre pour réagir à une activité cybercriminelle. Le plan doit prévoir d’alerter le personnel désigné, le conseil juridique, les forces de police et les prestataires susceptibles de vous aider, d’isoler et d’analyser les machines touchées par l’attaque, et préparer éventuellement un communiqué de presse. La création d’un plan ne suffit pas ; votre stratégie d’intervention devrait également être testée correctement. Cela peut sembler évident, mais selon l’AGCS, moins de 40 % des entreprises testent leurs plans de continuité des activités.

En conclusion, même si certaines entreprises peuvent se tourner vers la cyberassurance, notamment les petites et moyennes entreprises (PME), qui ont souvent besoin d’une aide financière lorsqu’elles sont confrontées à une attaque, ou les entreprises qui dépendent fortement de la confidentialité, telles que dans le secteur de la santé ou les cabinets d’avocats, il ne faut jamais négliger la nécessité de se doter d’une résilience digitale pour se protéger efficacement. L’amélioration continuelle de votre propre protection peut être une tâche exigeante, mais elle est payante à long terme. Comme le fait remarquer Scott Sayce d’AGCS, « le rôle de l’assurance a toujours été d’assurer une bonne gestion des risques et la prévention des pertes. Une bonne cybermaturité et une bonne cyberassurance vont de pair. Nous souscrivons une assurance pour notre domicile, mais cela ne signifie pas que nous laissons la porte d’entrée ouverte. Il devrait en être de même pour la cybersécurité. »