Lorsque des employés quittent une entreprise, certains processus de RH et informatiques prédéfinis sont généralement considérés comme acquis. Il s’agit souvent de restituer des cartes d’accès ou du matériel informatique, ce qui est une tâche assez banale. Ce n’est toutefois pas le cas de la sécurité informatique, qui a tendance à être négligée et peut entraîner des complications insoupçonnées. Les conséquences possibles ? Des menaces sur la sécurité et des fuites de données indésirables.

Les raisons du départ d’un employé peuvent varier. Cependant, toutes les séparations ne se font pas d’un commun accord. Autrefois, lorsque les lieux de travail n’étaient pas aussi numériques, des employés sur le départ volaient des stylos ou effectuaient mal leur travail pour se venger de leur employeur. Mais aujourd’hui, les futurs ex-employés en colère peuvent nuire à la cybersécurité de l’entreprise en copiant secrètement des données confidentielles, en volant des contacts professionnels, voire en manipulant ou en supprimant des fichiers essentiels sur le réseau de l’entreprise. Selon différentes enquêtes, ce phénomène est particulièrement fréquent dans les secteurs de la technologie, de la finance, du management et du conseil. Ce qui pourrait être considéré comme une simple rébellion dans le monde hors ligne peut se transformer en une infraction pénale dans le monde numérique.

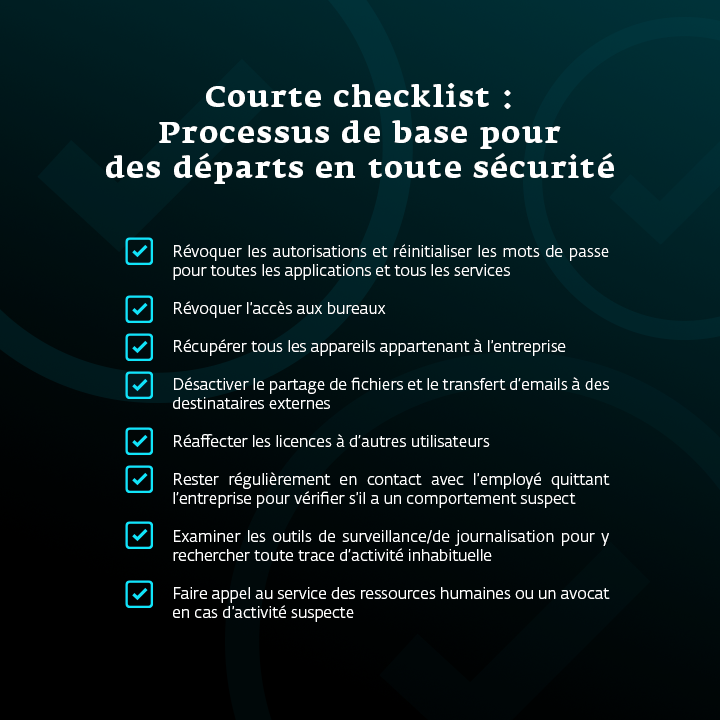

C’est pourquoi, lors du départ des employés, le service de sécurité informatique doit jouer un rôle central. Les mesures doivent aller bien au-delà de la collecte des cartes d’accès, des ordinateurs portables et des smartphones, et de la désactivation des comptes de messagerie des employés. Tout accès aux plateformes de messagerie, aux outils en ligne, aux services dans le Cloud et aux réseaux doit être refusé. Ces étapes ne sont toujours pas incluses dans les checklists de départ de nombreuses entreprises, ou n’ont été adaptées ou développées que dans une certaine mesure.

Éviter les incidents et les dommages

Que les employés volent des données pour impressionner un nouvel employeur ou qu’ils les suppriment simplement par ressentiment, l’impact potentiel sur l’entreprise peut être grave. Les fuites de données qui en résultent peuvent avoir, entre autres, les conséquences suivantes :

• Coûts d’enquête, de remédiation et d’assainissement

• Frais juridiques liés aux poursuites judiciaires, y compris les recours collectifs

• Amendes réglementaires

• Atteinte à la marque et à la réputation

• Perte d’avantage concurrentiel

De collègue à saboteur

Le processus de départ peut devenir particulièrement délicat si l’employé a pris la décision de quitter l’entreprise à l’avance et n’a simplement pas informé la direction de ses intentions. Dans ce cas, l’employé peut représenter un danger potentiel sur une plus longue période de temps. Les experts classent souvent ces derniers comme un risque pour la sécurité en raison de leur comportement négligent ou de leurs intentions criminelles.

L’Agence de l’Union européenne pour la cybersécurité (ENISA) a également abordé ce problème et l’a inclus dans la liste des 15 principales menaces. Le rapport de 2021 sur le paysage des menaces indique que les menaces internes sont directement responsables des pertes de données de toutes sortes. Ce groupe d’employés est plus susceptible d’être impliqué dans des attaques d’ingénierie sociale qui, avec les emails malveillants et les liens manipulés, font partie des vecteurs d’attaque les plus dangereux. Peu importe que l’employé quittant l’entreprise ait simplement agi par négligence ou qu’il ait délibérément ouvert la porte aux pirates, le danger posé par des acteurs internes doit être abordé.

Conseils pour des départs en toute sécurité

1. Communiquez les politiques d’une manière claire et compréhensible

Vos employés peuvent penser que les données qu’ils produisent dans l’entreprise leur appartiennent. Des politiques claires et structurées les aident à mieux comprendre les limites de leur implication dans la propriété intellectuelle. Outre les directives correspondantes, prévoyez des sanctions clairement formulées en cas de non-respect. Il est conseillé d’étayer ces spécifications par des exemples concrets, en utilisant des listes de clients ou des schémas techniques comme études de cas. Même si ces documents ont été créés par les employés, ils appartiennent en fait à l’entreprise.

2. Contrôlez continuellement

Utilisez des technologies de contrôle qui surveillent et signalent en permanence les activités suspectes, tout en respectant les législations locales sur la protection des données.

3. Définissez des directives et des processus concrets

Ce qui est déjà considéré comme étant standard lors de l’intégration de nouveaux employés est souvent négligé lorsque les employés quittent l’entreprise. Définissez des workflows et des processus à l’avance afin de créer des conditions optimales pour des départs efficaces et sans heurts.

4. Effectuez régulièrement des sauvegardes

Ne laissez pas les employés dérober vos données. Utilisez des solutions efficaces de sauvegarde et de récupération des données pour vous assurer d’avoir toujours un exemplaire et ainsi vous permettre une continuité des activités. « Combinez des solutions locales et dans le Cloud, et respectez la règle du 3-2-1 : trois exemplaires des données dans deux endroits différents à l’intérieur de l’entreprise, et au moins un exemplaire à l’extérieur de l’entreprise, » déclare Greg Bak, responsable du développement des produits chez Xopero Software. Les sauvegardes peuvent être une mesure préventive utile.

5. Essayez un logiciel de prévention des pertes de données (DLP)

Empêchez les parties non autorisées d’accéder aux données internes et de les partager, en mettant en œuvre un logiciel fiable de prévention des pertes de données. Il vous aide également à gérer vos flux de données et à rester informé sur la façon dont ce dernier est traité. Le logiciel de DLP proposé par exemple par Safetica vous aide également à détecter les menaces internes tout en respectant les réglementations sur la confidentialité des données.

6. Stockez les données dans le Cloud

Une autre mesure préventive ? Ne vous fiez pas uniquement aux disques durs et demandez aux employés de toujours stocker les données dans le Cloud, de préférence même les fichiers de travail en cours, afin qu’ils soient accessibles à un plus grand nombre d’utilisateurs. Le disque de l’ordinateur ou un autre appareil d’un employé ne doit jamais être le seul endroit où les données sont conservées.

À l’ère digitale, les entreprises ne peuvent plus se permettre de se faire voler leur précieuse propriété intellectuelle par qui que ce soit, en particulier par des employés qui quittent l’entreprise et qui ont peut-être utilisé des données sensibles lorsqu’ils y travaillaient. Qu’elles soient causées consciemment ou involontairement, les fuites de données peuvent nuire à l’image de l’entreprise et causer des dommages financiers. C’est pourquoi une gestion prudente des départs doit faire partie intégrante de la sécurité informatique de votre entreprise.