Skupina útočníků s vazbami na Rusko cílí na Ukrajince dezinformacemi o probíhající válce prostřednictvím e-mailového spamu.

Od začátku války na Ukrajině v únoru 2022 bezpečnostní experti společnosti ESET zabránili a vyšetřili značné množství útoků provedených skupinami napojenými na Rusko. Přestože se nadále zaměřují především na analýzu škodlivého kódu, odhalili také psychologickou operaci (PSYOP), která cílí dezinformacemi o probíhající válce na Ukrajince a ukrajinsky mluvící osoby v zahraničí.

|

PSYOPs je označení pro psychologické operace, jejichž cílem je předat vybrané informace určitému publiku a ovlivnit tak jeho motivy, objektivní uvažování a chování. V případě operace objevené společností ESET šlo o vyvolání pochybností mezi ukrajinskými občany (a občany dalších evropských zemí). |

PSYOPs se neomezují pouze na kinetické válečné oblasti, ale jsou sofistikovaně využívány i k zasahování do volebních procesů, ovlivňování veřejného mínění a podkopávání demokratických vlád v zemích, které nejsou ve válečném stavu.

K posílení svého dopadu a dosahu využívají nové technologie, což znamená novou éru v psychologicko-informační válce.

Operace Texonto

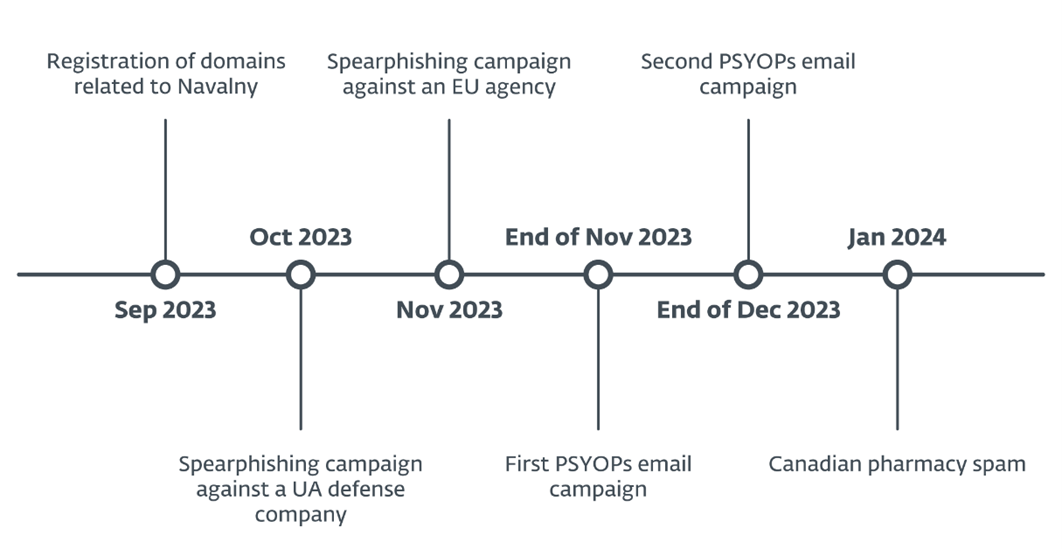

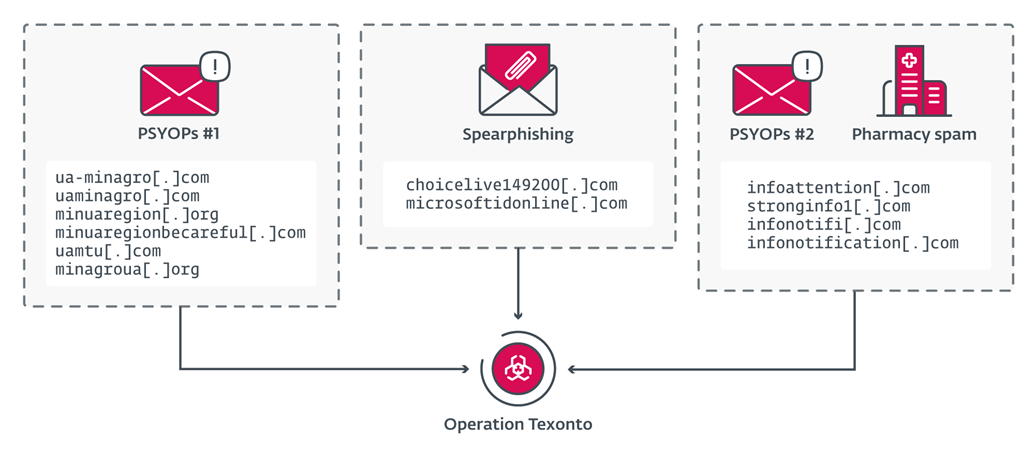

Operace Texonto je dezinformační/PSYOPs kampaň, která jako hlavní způsob svého šíření využívá nevyžádané e-maily. Překvapivě se nezdá, že by útočníci používali k šíření zpráv běžné kanály, jako je Telegram nebo falešné webové stránky. Zprávy se šířily e-mailem ve dvou různých vlnách – první v listopadu 2023 a druhou na konci prosince 2023. Zprávy hovořily o přerušení dodávek tepla, nedostatku léků a potravin. To jsou typická témata ruské propagandy.

Kromě dezinformační kampaně zaznamenal ESET i spearphishingovou kampaň, která se v říjnu 2023 zaměřila na ukrajinskou obrannou společnost a v listopadu 2023 na agenturu Evropské unie. Cílem obou kampaní bylo ukrást přihlašovací údaje k účtům Microsoft Office 365. Díky podobnostem v síťové infrastruktuře používané při těchto PSYOPs a phishingových operacích mohou bezpečnostní experti ESETu s vysokou mírou jistoty říct, že spolu útoky souvisí. Při podrobnějším zkoumání ESET odhalil také doménová jména odkazující na Alexeje Navalného. Součástí Operace Texonto tak pravděpodobně byly také spearphishingové či informační kampaně zaměřené na ruské disidenty a příznivce zesnulého vůdce opozice.

Mezi takové domény patřily:

- navalny-votes[.]net

- navalny-votesmart[.]net

- navalny-voting[.]net

Možná ještě podivnější je, že e-mailový server provozovaný útočníky a používaný k rozesílání PSYOPs e-mailů byl o dva týdny později znovu použit k rozesílání tzv. Canadian pharmacy spamu, který je v ruské komunitě kyberzločinců již dlouho jedním z populárních způsobu nelegálního podnikání.

Experti společnosti ESET v současné době nepřiřazují operaci Texonto konkrétní útočné skupině. Vzhledem k zacílení na oběti, šíření zpráv a taktikám, technikám a postupům (TTPs) je však vysoce pravděpodobné, že útočná skupina je napojená na Rusko.

Phishingová kampaň: říjen-listopad 2023

Zaměstnanci velké ukrajinské obranné společnosti obdrželi v říjnu 2023 phishingový e-mail, který údajně pocházel z jejich IT oddělení. E-maily byly odeslány z adresy it.[redacted_company_name]@gmail.com, což je e-mailová adresa pravděpodobně vytvořená speciálně pro tuto kampaň.

Předmět e-mailu zněl „Požadováno schválení: Plánovaná inventura“ a samotný e-mail (vše psáno v ukrajinštině) poté tvrdil, že pracovníci IT oddělení provádí inventuru a odstranění nepoužívaných e-mailových schránek. Pokud zaměstnanci chtějí svoji schránku nadále využívat, musí přejít na webovou verzi e-mailové schránky a znovu se přihlásit.

Pravděpodobně se jednalo o falešnou přihlašovací stránku společnosti Microsoft, jejímž cílem bylo ukrást přihlašovací údaje uživatelů. Podvodná URL (login.microsoftidonline[.]com.) přitom byla velice podobná té oficiální (login.microsoftonline.com.).

První vlna PSYOP: listopad 2023

20. listopadu bezpečnostní experti zaznamenali první vlnu dezinformačních e-mailů s přílohou PDF, které byly odeslány nejméně několika stovkám příjemců na Ukrajině. E-maily obdrželi lidé pracující v ukrajinské vládě, energetických společnostech, a dokonce i jednotlivci. Není jasné, jak byl seznam e-mailových adres sestaven.

Na rozdíl od dříve popsané phishingové kampaně bylo cílem těchto e-mailů vyvolat mezi ukrajinskými občany pochybnosti. Jeden z e-mailů například uvádí, že „tuto zimu může dojít k přerušení dodávek tepla“. Nevypadá to, že by zprávy v této vlně obsahovaly nějaký škodlivý odkaz nebo malware, pouze dezinformace.

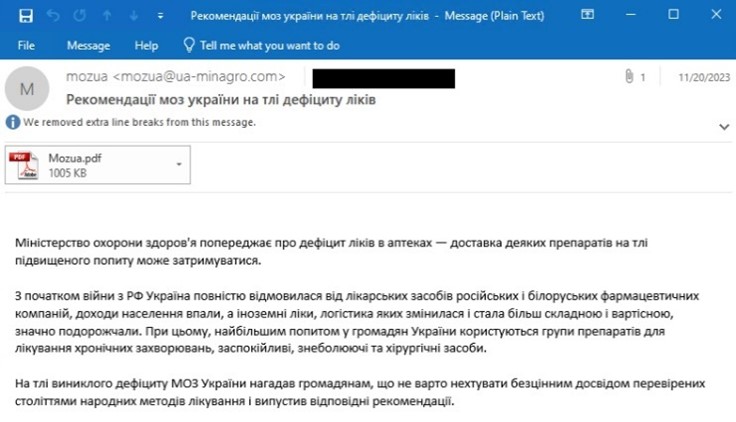

Předmět dalšího e-mailu zněl „Doporučení Ministerstva zdravotnictví Ukrajiny v době nedostatku léků“ (Рекомендації моз україни на тлі дефіциту ліків) a byl odeslán z adresy mozua@ua-minagro[.]com.

Doména ua-minagro[.]com je provozovaná útočníky a v rámci této kampaně byla použita výhradně k rozesílání dezinformačních e-mailů. Doména se vydává za ukrajinské ministerstvo zemědělství, jehož legitimní doména je minagro.gov.ua.

PDF dokument v příloze e-mailu sice neobsahuje škodlivý kód, ale také obsahuje dezinformace. Zneužívá logo ukrajinského ministerstva zdravotnictví a vysvětluje, že kvůli válce na Ukrajině je nedostatek léků. Uvádí také, že ukrajinská vláda odmítá dovážet léky z Ruska a Běloruska. Dále se v příloze píše, jak nahradit některé léky rostlinami.

Zajímavé je, že e-mail byl odeslán z domény, která se vydává za ministerstvo zemědělství, obsah se ale týká nedostatku léků a PDF zneužívá logo ministerstva zdravotnictví. Je možné, že se jedná o chybu útočníků, nebo přinejmenším ukazuje, že si nedali záležet na detailech.

Kromě domény ua-minagro[.]com bylo v této vlně dezinformačních e-mailů použito dalších pět domén:

- uaminagro[.]com

- minuaregion[.]org

- minuaregionbecareful[.]com

- uamtu[.]com

- minagroua[.]org,

minuaregion[.]org a minuaregionbecareful[.]com se vydávají za „Ministerstvo pro reintegraci dočasně okupovaných území Ukrajiny“, jehož oficiální webové stránky jsou https://minre.gov.ua/en/,

uamtu[.]com se vydává za „ministerstvo infrastruktury“, jehož legitimní internetové stránky jsou https://mtu.gov.ua.

Bezpečnostní experti společnosti ESET identifikovali ještě další tři různé šablony e-mailových zpráv, každý s jiným textem e-mailu a rozdílnou přílohou. V jedné z příloh se objevuje např. doporučení údajného ministerstva zemědělství k tomu konzumovat „holubí rizoto“.

Dokumenty byly pravděpodobně vytvořeny s cílem vzbudit pobouření mezi čtenáři a demoralizovat je. Celkově se zprávy shodují s běžnými tématy ruské propagandy. Snaží se přimět Ukrajince, aby věřili, že kvůli rusko-ukrajinské válce nebudou mít léky, jídlo a dodávky tepla.

Druhá vlna PSYOP: prosinec 2023

Asi měsíc po první vlně cílila nejen na Ukrajince, ale také na občany dalších evropských zemí druhá e-mailová PSYOP kampaň. Cíle byly spíše náhodné, od ukrajinské vlády po italského výrobce obuvi. Protože byly všechny e-maily psány v ukrajinštině, je ale pravděpodobné, že i v zahraničí cílili útočníci na ukrajinsky mluvící osoby. Podle telemetrie společnosti ESET obdrželo e-maily v této druhé vlně několik stovek lidí.

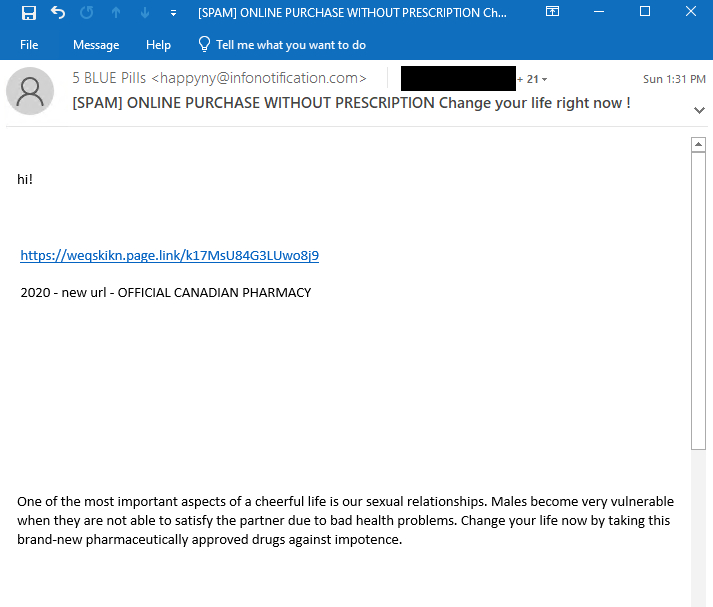

Canadian pharmacy spam: leden 2024

Poměrně překvapivě se jedna z domén (infonotification[.]com), používaných v prosinci 2023 k odesílání PSYOPs e-mailů, začala 7. ledna 2024 používat k odesílání tzv. Canadian pharmacy spamu. Jedná se o nekalý byznys historicky provozovaný ruskými kyberzločinci. Intenzivně o něm psal třeba bloger Brian Krebs ve své knize Spam Nation.

Odkaz v e-mailu směřoval na falešný web kanadské lékárny onlinepharmacycenter[.]com. Spamová kampaň byla středně velká (ve stovkách zpráv) a objevila se v mnoha zemích.

Vazby mezi kampaněmi

Není jasné, proč se útočníci rozhodli znovu použít jeden ze svých serverů k rozesílání falešného lékárenského spamu, ale pravděpodobně si uvědomili, že jejich infrastruktura byla odhalena. Proto se ji možná rozhodli ještě zpeněžit, a to buď pro vlastní zisk nebo pro financování budoucích špionážních nebo PSYOPs operací.

Jak e-mailovým hrozbám předcházet?

Při pohledu na tzv. e-mailové hrozby, tedy i spam a phishing, které dle ESET telemetrie tvořily v loňském roce téměř čtvrtinu všech útoků, je zřejmé, že na tyto hrozby zatím neexistuje definitivní odpověď. Operace Texonto nám ukazuje, že spam neohrožuje pouze zaměstnance firem, ale může sloužit i jako prostředek dezinformací, psychologických operací a pokusů o krádeže dat.

Abyste se s těmito hrozbami lépe vypořádali, musíte se zaměřit nejen na školení zaměstnanců, ale také používat profesionální bezpečnostní řešení. Spolehlivá antispamová a antiphishingová řešení vás ochrání před zahlcením tunami e-mailů, které se snaží do firemních schránek vašich zaměstnanců propašovat phishingové zprávy.

ESET Cloud Office Security

Přidejte další vrstvu pokročilé ochrany k vašim aplikacím Microsoft 365 nebo Google Workspace, a předcházejte kybernetickým hrozbám ve vaší síti.

Dozvědět se více