Die COVID-19-Pandemie hat die Art und Weise, wie und wo wir arbeiten, verändert. Und auch Experten sind sich einig, dass das Modell für die Zukunft eine Mischung aus Mobile-Working und dem Arbeiten im Büro sein wird. Dieses innovative Modell kann jedoch wiederum neue Herausforderungen für IT-Administratoren mit sich bringen. Denn es stellt sich die Frage: Wie lässt sich ein hybrider Arbeitsplatz schaffen, der sowohl sicher als auch effektiv ist?

Hybride Arbeitsplatzkonzepte bieten Mitarbeitern neue Möglichkeiten. Leider sind sie auch für Cyberkriminelle besonders lukrativ. Sie suchen ständig nach Wegen, den damit verbundenen Wechsel zwischen Firmen-/ Privatgeräten und Netzwerken auszunutzen. Genau aus diesem Grund bedarf es einer intensiven Vorbereitung, um die mit hybriden Arbeitsplätzen einhergehenden Gefahren bestmöglich minimieren zu können. In diesem Artikel erfahren Sie, worauf Sie achten sollten.

Quelle: Hibob / McKinsey / Microsoft

1: Implementieren Sie eine, an die neuen Arbeitsbedingungen angepasste Sicherheitsstrategie

Neue Arbeitsbedingungen verlangen nach neuen Regeln. Da Sie nun eine klarere Vorstellung davon haben, wie die Zukunft des Arbeitens aussehen wird, sollten Sie auch Ihre Sicherheitsstrategie entsprechend anpassen. Konzentrieren Sie sich sowohl auf menschliche Faktoren als auch technologische Risiken, einschließlich derer, die mit der Nutzung von Cloud-Diensten verbunden sind. Wenn Sie die Gefahr durch Cyber-Bedrohungen verringern wollen, sind strategische Entscheidungen und Vorbereitungen von entscheidender Bedeutung. Ihre IT-Sicherheitsstrategie sollte kohärent sein und alle potenziellen Schwachstellen berücksichtigen. Zum Beispiel:

- Den Faktor Mensch. IT-Sicherheitsexperten sind sich einig, dass Mitarbeiter das schwächste Glied innerhalb der Sicherheitskette von Unternehmen sind. Mitarbeiter im mobile Working sind dabei noch stärker gefährdet. Zum einen, weil sie Heimnetzwerke nutzen, die mit großer Wahrscheinlichkeit weniger Schutz vor Malware bieten als Unternehmensnetzwerke. Und zum anderen lassen sich Mitarbeiter bei der Arbeit im Home Office leichter von Familienmitgliedern oder Mitbewohnern ablenken und klicken dadurch mit größerer Wahrscheinlichkeit auf bösartige Links. Cyberkriminelle können sich genau diese Situation zunutze machen, indem sie vermehrt auf Social-Engineering-Angriffe setzen. Es ist daher besonders wichtig, alle Mitarbeiter regelmäßig an wichtige IT-Sicherheitsvorschriften zu erinnern und kontinuierlich Schulungen durchzuführen. Zudem ist es unabdingbar, dass die Mitarbeiter verinnerlichen, dass entsprechende Regeln auch für die Arbeit im Home Office gelten.

- Technologische Herausforderungen . Eine Steigerung um 140% - das ist der Anstieg der Angriffe auf das Remote Desktop Protocol (RDP) im dritten Quartal 2020 - ein Angriffsvektor, der weiterhin sehr beliebt ist. Stellen Sie daher sicher, dass Ihre VPNs, SaaS-Angebote und RDP-Server richtig gepatcht und konfiguriert sind. Anderenfalls können Sie zu einem leichten Ziel für Cyberkriminelle werden, insbesondere aufgrund von geleakten oder leicht zu knackenden Passwörtern. "Darüber hinaus wird ein hybrider Arbeitsplatz wohl einen noch größeren Datenaustausch zwischen Remote-Mitarbeitern, Cloud-Servern und Mitarbeitern im Büro erfordern. Diese Komplexität muss sorgfältig verwaltet werden", sagt der IT-Journalist Phil Muncaster. IT-Administratoren sollten daher sicherstellen, dass nicht nur die Unternehmensnetzwerke gründlich geschützt sind, sondern auch die Hard- und Software aller Mitarbeiter auf dem neusten Stand ist.

2: Übernehmen Sie die Strategie des Zero Trust Modells

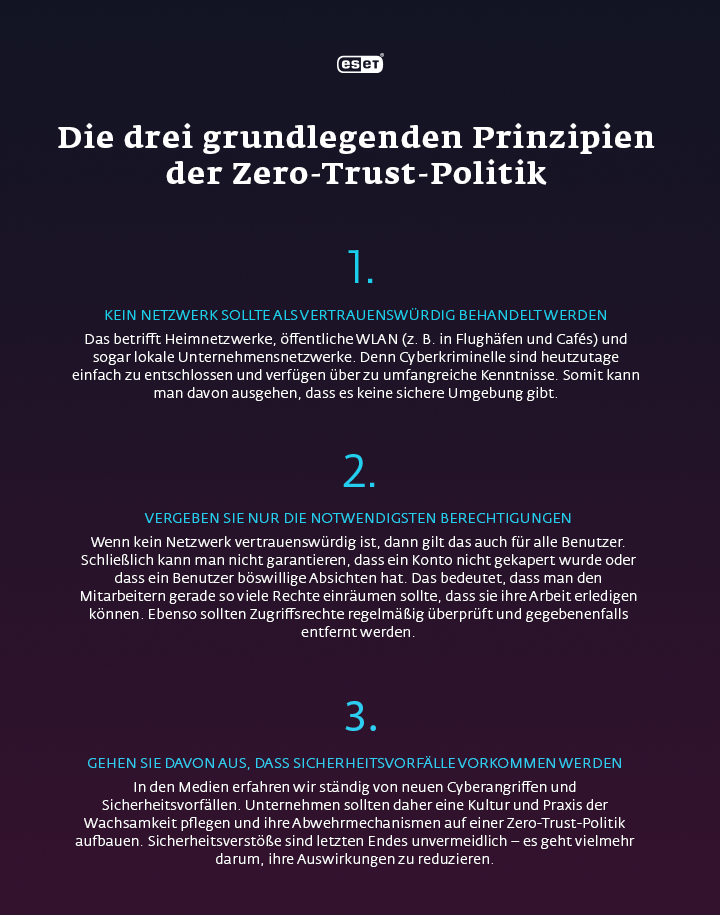

Was ist der beste Weg, um den Herausforderungen eines hybriden Arbeitsplatzes gerecht zu werden? Wie stellen Sie sicher, dass hybrides Arbeiten und die zunehmende Verbreitung von Cloudlösungen die Unternehmensdaten und IT-Sicherheit im Unternehmen nicht gefährden? Setzen Sie auf Zero Trust. Das Mantra dahinter ist einfach und bedeutet „Vertraue keinem Gerät und keinem User, weder innerhalb noch außerhalb der eigenen Organisationgrenzen" oder anders gesagt „Niemals vertrauen, immer überprüfen.“

Alle Mitarbeiter sollten über individuelle Zugriffsrechte verfügen, die Geräte regelmäßig authentifiziert, der Zugriff sorgfältig verwaltet, und das Netzwerk segmentiert werden. Maßnahmen wie eine MFA (Multi-Faktor-Authentifizierung), die auf allen Konten und Geräten angewandt wird, und eine Ende-zu-Ende-Verschlüsselung sowie Network Detection and Response Tools helfen Ihnen dabei, Ihre Unternehmensdaten zu schützen.

3: Setzen Sie auf eine geeignete BYOD-Politik

Geringere Hardware- und Softwarekosten, Bequemlichkeit und ein Gefühl der Eigenverantwortung. Dies sind einige der Hauptfaktoren von BYOD (Bring Your Own Device), d. h. Mitarbeiter nutzen ihre privaten Geräte auch für berufliche Zwecke. In den meisten Unternehmen ist die Nutzung privater Geräte wie Smartphones und Co. für dienstliche Zwecke durch die Security Policies des Unternehmens verboten. In seltenen Fällen kann es jedoch sein, dass Organisationen den Zugriff auf Unternehmensinformationen über private Geräte billigen oder Mitarbeiter gar ohne deren Wissen entsprechende Einrichtungen auf ihren privaten Geräten vorgenommen haben. Wenn diese Geräte jedoch nicht ausreichend gesichert sind, können sie das Unternehmensnetzwerk und die Unternehmensdaten gefährden. Sie sollten daher dafür sorgen, dass Ihre Mitarbeiter im Umgang mit mobilen Geräten ausreichend geschult sind. Dies ist zum einen entscheidend für den Schutz der Daten im beruflichen Alltag und zum anderen helfen Sie Ihren Mitarbeitern, auch im Privatleben die notwendige Vorsicht walten zu lassen. Kleine Unternehmen können den Herausforderungen der BYOD-Politik begegnen, indem sie ihre Endgeräteverwaltung verbessern, z. B. durch ein cloudbasiertes Dashboard, das dem ID-Administrator Informationen darüber liefert, wie viele Geräte mit dem Netzwerk verbunden sind. Außerdem sollten alle mobilen Geräte, die Zugang zu Unternehmensdaten und -netzen haben, mit einer Sicherheits-App ausgestattet werden - unabhängig davon, ob sie dem Mitarbeiter oder dem Unternehmen gehören.

Zusammenfassung: Hybride Arbeitsplätze

Clevere Sicherheitslösungen helfen Ihnen dabei, Ihren hybriden Arbeitsplatz in eine Umgebung zu verwandeln, die nicht nur inspirierend und motivierend, sondern auch komfortabel und sicher ist. Es ist nie zu spät, das Thema Cybersicherheit ernst zu nehmen. Starten Sie noch heute mit unseren Tipps!