Per i criminali informatici, le vulnerabilità prive di patch aprono le porte della rete aziendale. Una falla in particolare ha causato milioni di attacchi nell'ultimo anno e continua a colpire molti sistemi, spesso senza che gli amministratori IT ne siano a conoscenza. Conoscete Log4Shell, una vulnerabilità di Log4j, una popolare libreria di log open-source, e proteggete la vostra azienda.

La storia di Log4Shell risale al dicembre 2021, quando le informazioni su questa vulnerabilità zero-day sono diventate una notizia dell'ultima ora. Ha ricevuto il punteggio più alto nel Common Vulnerability Scoring System (CVSS) di 10/10, suggerendo che questo nuovo arrivato nel panorama della cybersicurezza digitale avrebbe avuto grossi problemi.

La vulnerabilità ha iniziato a essere utilizzata dai ladri digitali e da varie entità nel giro di poche ore, tra cui bande di ransomware e gruppi di Advanced Persistent Threat (APT). "Poiché la vulnerabilità riguardava una popolare libreria open-source, è stata facilmente individuata in numerosi sistemi, spesso senza che le aziende ne fossero a conoscenza. Il fatto che questa libreria di log sia spesso parte integrante di altri software rende talvolta difficile trovarla e risolverla. Log4Shell può essere nascosto in profondità nei sistemi", afferma Ondrej Kubovic, ESET Security Awareness Specialist.

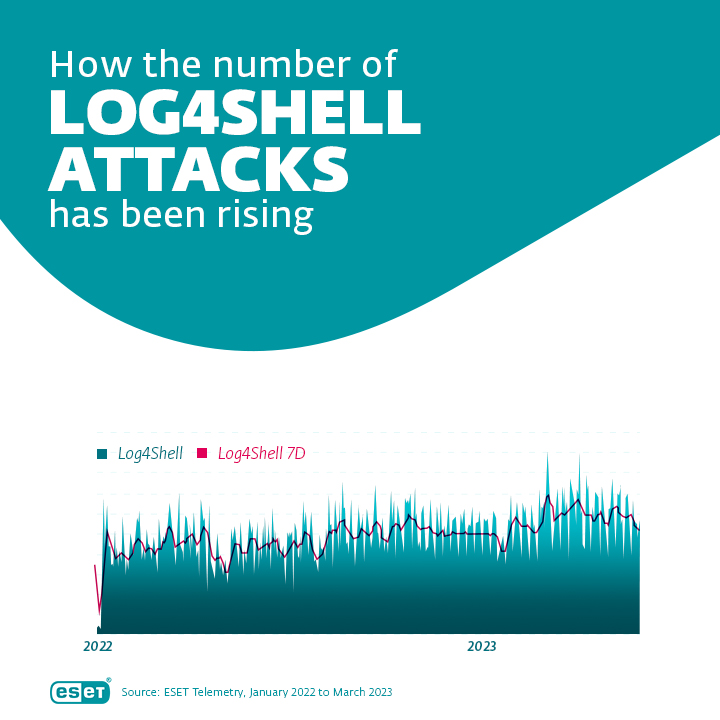

Anche se il momento della "corsa all'oro" è passato, Log4Shell colpisce ancora molti sistemi ed è stato dichiarato endemico. In alcuni repository sono ancora disponibili versioni vulnerabili della libreria, il che significa che nuovi sistemi infettati da Log4Shell continuano a spuntare su Internet. "La vulnerabilità spesso si nasconde in sistemi obsoleti che possono essere difficili da patchare. In alcuni casi, l'amministratore IT o lo sviluppatore potrebbero non essere a conoscenza dell'utilizzo di Log4j", avverte Ondrej Kubovic. Allo stesso tempo, il numero di sistemi attaccati tramite Log4Shell è aumentato di recente: secondo la telemetria di ESET, il numero di attacchi è cresciuto in media del 12%. Anche se la vulnerabilità è stata resa pubblica molto tempo fa, rappresenta ancora un rischio.

Come evitare che renda i vostri sistemi facilmente violabili? Eseguite un'analisi dettagliata della vostra infrastruttura IT per verificare la presenza di istanze Log4j dimenticate o nascoste che necessitano di patch. Inoltre, cercate le anomalie che potrebbero suggerire che Log4Shell è stato, o è ancora, sfruttato per accedere alla rete aziendale.

Se si intende utilizzare la libreria, installare una nuova versione con la falla risolta. Se non potete aggiornare la libreria o utilizzare una versione corretta, monitorate più da vicino le distribuzioni vulnerabili o, preferibilmente, mettetele offline. Infine, utilizzate una soluzione di sicurezza digitale affidabile per mitigare i tentativi di sfruttamento dei vostri sistemi, ma in ultima analisi, prevedete di aggiornare la libreria per prevenire qualsiasi possibilità di sfruttamento.

Le minacce digitali sono diverse nel mondo

In alcuni Paesi persistono minacce che in altre parti del mondo non compaiono più, o compaiono solo raramente. Ad esempio, nei Paesi in via di sviluppo il ransomware WannaCry, che ha conquistato il mondo nel 2017, si sta ancora diffondendo tramite un exploit sviluppato dalla National Security Agency (NSA) statunitense, noto come EternalBlue. L'idea generale è che questo malware non sia più una minaccia seria, ma ha ancora un impatto su alcuni Paesi.

Cercate un software di sicurezza digitale affidabile che vi aiuti a difendervi dagli exploit? Scoprite cosa offre ESET.