Spyware, stalkerware, bossware... Vous avez peut-être entendu parler des différents types de malwares d’espionnage qui peuvent être installés à votre insu sur votre appareil pour surveiller votre activité et transformer vos outils en « microphone » ou espions numériques. Ces logiciels représentent-ils un réel danger ? Voici ce que vous et vos collaborateurs devriez savoir sur ces types de malwares, afin de protéger votre vie privée et éviter de vous faire dérober vos identifiants.

Imaginez que vous regardiez votre téléphone et que vous voyiez soudainement ce message apparaître : « Nous savons que votre mot de passe est XYZ, et nous en savons bien davantage ! Si vous ne nous payez pas, vos vidéos intimes seront envoyées à vos amis et vos collègues. » La lecture d’un tel message pourrait choquer et effrayer son destinataire. Les escroqueries de cyber-chantage et de sextorsion sont souvent présentées comme plus terrifiantes qu’elles ne le sont en réalité, ce qui ne les rend pas moins réelles.

Si vous avez déjà reçu un email semblable à celui qui précède, il est probable que les cyberattaquants ne connaissent rien d’autre de vous, que votre mot de passe. S’il s’agit déjà d’un risque sérieux pour la sécurité, il est également plus courant que vous ne pourriez le penser. La recherche par les cybercriminels d’identifiants de connexion ayant fuités sur le dark web est une pratique courante. Ils utilisent ensuite ces mots de passe pour faire chanter et/ou faire pression sur les gens afin qu’ils leur envoient de l’argent ou des données. Mais est-il possible que quelqu’un puisse réellement vous traquer via votre appareil ?

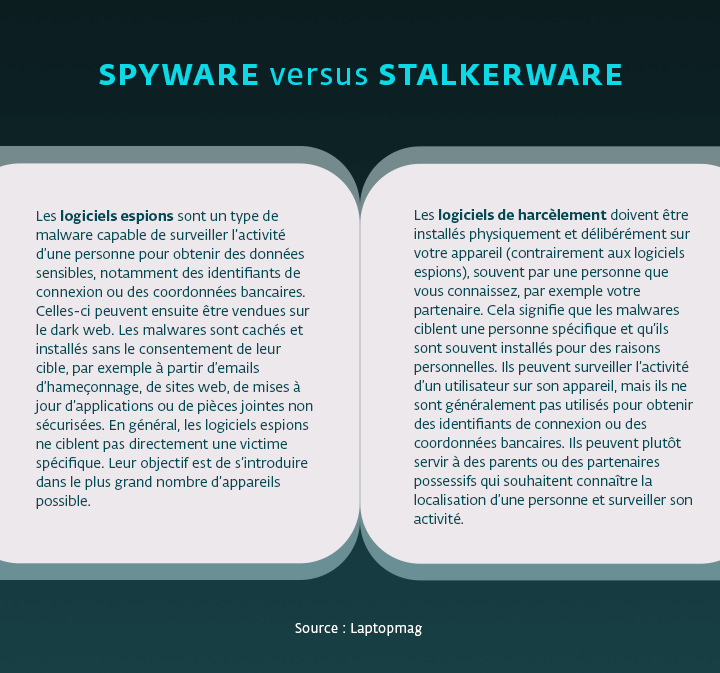

La réponse est malheureusement oui. Différentes formes de malwares, par exemple les logiciels espions (spywares) et les logiciels de harcèlement (stalkerwares), peuvent être utilisés pour surveiller votre activité à votre insu. Quelle est la différence entre les deux ?

Vous avez peut-être également déjà rencontré un bossware (logiciel “mouchard"), un logiciel utilisé pour surveiller l’activité des salariés sur leurs appareils professionnels. Depuis la pandémie et l’augmentation du nombre de personnes travaillant à domicile, l’utilisation des logiciels mouchards est devenue plus courante. Ces derniers opèrent souvent dans une zone floue : ils peuvent être installés légalement mais ne doivent être utilisés que pour une surveillance occasionnelle liée au travail. Ils peuvent cependant poser un problème de confidentialité, car les salariés n’ont souvent aucun moyen de savoir quelles informations sont surveillées et dans quel but.

|

Le cas de Pegasus Les logiciels espions peuvent également être utilisés pour des raisons politiques, comme le célèbre Pegasus. Créé par une société de sécurité israélienne en 2016, il a été installé sur les appareils de journalistes, de militants et d’hommes d’affaires du monde entier pour surveiller leurs activités. À l’origine, il servait à détecter les activités criminelles et terroristes, mais le logiciel a finalement été malheureusement utilisé à des fins malveillantes par des régimes autoritaires pour surveiller et contrôler leurs opposants. Pegasus était auparavant utilisé par les services de renseignement et les forces de police occidentales, mais aujourd’hui, ces mêmes organisations se battent contre son utilisation, et Apple a même essayé de le contrer via plusieurs mises à jour de son système d’exploitation |

Pour revenir à l’exemple précédent, si les logiciels espions et les logiciels de harcèlement sont souvent évoqués dans le cadre du cyber-chantage, il est très peu probable que des criminels utilisent l’accès à votre appareil pour obtenir des images personnelles pour vous faire ensuite chanter. Si vous recevez un jour un email vous demandant de verser de l’argent pour empêcher que de prétendues images personnelles soient divulguées, ne tombez pas dans le panneau : il s’agit probablement d’un piège. Il est néanmoins utile de vérifier votre appareil et de vous assurer qu’il ne contient aucun logiciel espion.

Comment savoir si vous avez été victime d’un logiciel espion ?

1. Des changements inhabituels dans les performances de votre appareil. Les malwares peuvent avoir besoin d’utiliser votre bande passante Internet ainsi que votre batterie pour fonctionner, ce qui peut se traduire par un déchargement plus rapide de la batterie, des pics d’utilisation d’Internet ou un délai de réponse plus important. Même si ces signes ne sont pas forcément inquiétants, pensez à vérifier votre appareil pour y rechercher toute anomalie.

2. Des applications inconnues sur votre ordinateur. Essayez d’effectuer une analyse et vérifiez quelles applications sont actuellement en cours d’exécution sur votre appareil. Consultez votre service informatique si certaines vous sont inconnues.

3. Vidéos ou photos étranges. Les criminels peuvent vous prendre en vidéo grâce à votre webcam et s’envoyer les enregistrements, mais ils laissent parfois des traces derrière eux, comme des vidéos ou des photos inhabituelles. Si vous trouvez l’un de ces éléments dans vos dossiers, contactez le service informatique pour vérifier votre appareil.

4. Le témoin lumineux de votre appareil photo s’allume sans que vous l’utilisiez. Même si les cybercriminels parviennent à l’éteindre, ils échouent parfois dans leurs tentatives de le désactiver.

5. Vos paramètres sont modifiés. Les cybercriminels peuvent essayer de modifier vos paramètres pour faciliter leurs tentatives malveillantes. Vérifiez vos paramètres de sécurité, et si vous constatez qu’ils ont été désactivés à votre insu, contactez votre service informatique.

|

Qu’en est-il des logiciels de harcèlement/espionnage ? Dans le cas des logiciels de harcèlement ou d’espionnage, les signes d’une installation sur votre téléphone sont les mêmes, mais il existe un facteur psychologique supplémentaire, comme le fait que quelqu’un en sache un peu trop sur vos habitudes en ligne ainsi que vos allées et venues hors ligne. Si vous pensez que quelqu’un a installé un logiciel de harcèlement sur votre appareil à votre insu, recueillez toutes les preuves possibles et contactez les autorités compétentes. |

Vous avez reçu un message de la part d’un pirate. Que devez-vous faire ?

1. Ne paniquez pas. Avant de faire quoi que ce soit, rappelez-vous que les cybercriminels espèrent souvent vous manipuler pour vous faire agir précipitamment en utilisant de fausses informations. Tout ce qui est indiqué dans leur message peut donc être infondé.

2. N’interagissez pas. Ces messages peuvent contenir des malwares cachés. Évitez donc de cliquer sur les liens, les pièces jointes ou les images.

3. Ne payez pas. Payer les cybercriminels ne fait que financer la poursuite de leurs activités illégales et, dans la plupart des cas, ne pas payer la rançon n’entraîne aucune conséquence.

4. Veillez à la sécurité de vos comptes. Les cybercriminels peuvent cibler leurs victimes à partir de listes d’identifiants fuités. Essayez de changer régulièrement vos mots de passe, utilisez des mots de passe différents pour chacun de vos comptes, et un gestionnaire de mots de passe pour leur suivi. Si vous voulez savoir si vos identifiants ont déjà fait l’objet d’une fuite, consultez le site Have I Been Pwned ?

5. Ne restez pas sans rien faire. Si vous recevez un email qui vous inquiète ou qui tente de vous forcer à faire une action particulière, contactez votre service informatique. Il pourra déterminer si votre ordinateur est sûr ou si un malware a été installé, et vous aidera à résoudre la situation. Il pourra également vous aider à éviter des situations similaires à l’avenir en sécurisant votre appareil, ou en installant une solution de cybersécurité et une solution antispam.