Vos collaborateurs ont probablement déjà reçu des emails semblant provenir d’une banque ou d’un autre service en ligne populaire, leur demandant de « confirmer » leurs identifiants de compte ou leur numéro de carte bancaire. Il s’agit d’une technique d’hameçonnage courante. Malheureusement, la pandémie de COVID-19 n'a fait qu'accentuer les arnaques de ce type avec une faculté d’adaptation pour les cybermalfaiteurs, tant et si bien qu’elles sont parfois difficiles à reconnaître.

L’hameçonnage est une forme d’attaque d’ingénierie sociale dans laquelle un criminel tente d’accéder à des informations de connexion, d’obtenir des informations confidentielles ou de transmettre des malwares.

Si vous travaillez dans une petite entreprise, vous devez également savoir que les escrocs à l’origine des attaques d’hameçonnage cherchent à s’introduire dans vos comptes professionnels. Alors que les grandes campagnes d’hameçonnage touchent un grand nombre d’utilisateurs sans distinction, les victimes d’entreprises spécifiques sont soigneusement ciblées

Les escrocs savent qu’il y a de fortes chances que tout message soit analysé par le logiciel de sécurité de votre prestataire de messagerie afin d’identifier tout contenu malveillant. Gmail, par exemple, fait un bon travail de classement de ces éléments dans un dossier d’emails indésirables.

Depuis le début de la pandémie de coronavirus, les fraudeurs n’ont pas perdu de temps pour tenter de tirer profit de l’incertitude, de la peur et des pénuries d’approvisionnement liées à la crise. En mars 2020, nous avons constaté un déluge de spams sur le thème de la COVID-19, diffusant des malwares, ou essayant d’obtenir des informations sensibles voire de proposer des produits factices, comme le révèle le Rapport ESET sur les menaces au 1er trimestre 2020.

Selon Google, les escrocs ont envoyé chaque jour en mars 18 millions d’emails d’hameçonnage ayant pour thème la COVID-19 aux utilisateurs de Gmail. En avril, la BBC annonçait que Google bloquait plus de 100 millions d’emails d’hameçonnage par jour, dont près d’un cinquième étaient frauduleux et liés au coronavirus.

Les organisateurs d’IFSEC, l’un des événements de sécurité les plus populaires d’Europe, ont déclaré que les escroqueries en ligne utilisant le sujet de la pandémie apparaissaient le plus fréquemment au Royaume-Uni et aux États-Unis, mais également dans presque tous les pays luttant contre le coronavirus. Par exemple, lorsque les citoyens Italiens ont commencé à demander des prestations liées à la pandémie, des pirates informatiques en ont profité pour attaquer le site web de la sécurité sociale italienne, l’obligeant à fermer pendant une journée.

Il n’est pas surprenant que la crise du coronavirus soit devenue l’un des principaux appâts pour les pirates. L’apparition de toute crise entraîne de nouvelles opportunités pour les cybercriminels avec, à la clé, un environnement idéal pour innover. Les attaques d’hameçonnage s’avèrent également prolifique en raison de la vague des employés travaillant à domicile.

Alors, comment reconnaître des emails suspects ? Faites attention à ces éléments :

1) Regardez l’adresse email de l’expéditeur

Si vous ne connaissez pas l’adresse, faites attention au corps du message. Les adresses email des escrocs s’avéraient autrefois plus faciles à identifier. Ceux-ci étaient anonymes ou avaient des noms très génériques avec de nombreux chiffres. Parfois, l’adresse email de l’expéditeur ne correspondait pas à son nom ou au contenu du message. Maintenant, les choses se compliquent. Recevoir des emails d’institutions financières avec lesquelles vous n’avez aucune relation est évidemment suspect. Mais si vous recevez un message prétendant provenir de votre banque, examinez attentivement l’adresse email. Dans certains cas, il s'agit du seul signe d’une escroquerie, car l’aspect de l’email et son contenu peuvent sembler convaincants.

2) Soyez sensible à la formule de salutation

Il peut signaler si l'expéditeur est fiable ou non. Tout le monde peut être un « Cher client » ou « Madame/Monsieur ». Ce n'est peut-être pas très grave, mais cela indique clairement que l'expéditeur ne sait pas grand-chose de vous. Cependant, si un message inclut votre vrai nom, ce n'est pas une garantie non plus. Il existe de nombreuses façons d'obtenir ces informations. En fait, il peut parfois être simplement récupéré à partir de votre identifiant de messagerie complet. Si l'e-mail ne semble pas être adressé à une personne en particulier, il vous a été copié en aveugle - et, probablement, à un certain nombre d'autres personnes.

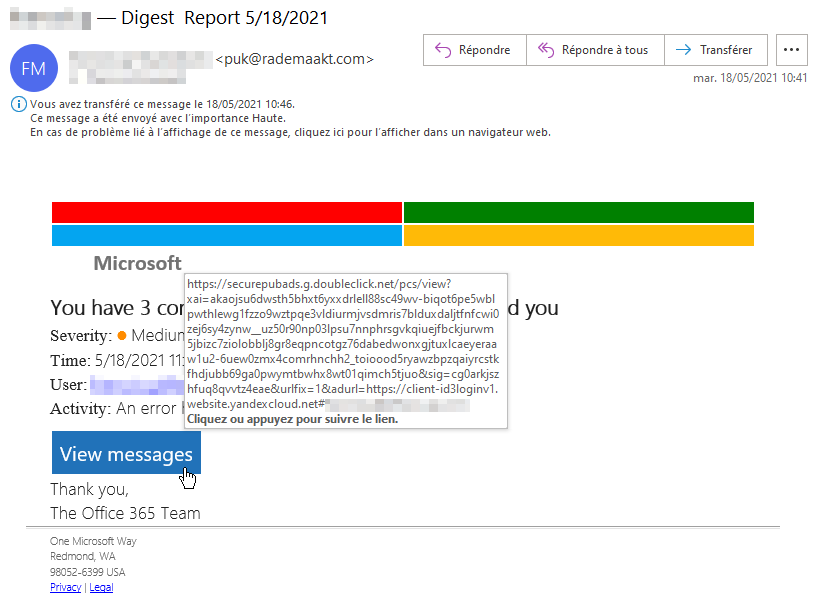

3) Attendez-vous au pire avec les fichiers joints ou les liens inconnus

Ils peuvent contenir des malwares ou vous envoyer vers une destination web malveillante. Si vous avez le moindre doute, ne les ouvrez pas. Les services officiels n’envoient pas de messages vous demandant de vous connecter via un lien intégré. Prêtez également une attention particulière aux pièces jointes. Une fois ouvertes, elles peuvent permettre à quelqu’un d’autre de prendre le contrôle de votre ordinateur, de lancer des attaques sur d’autres ordinateurs ou d’envoyer du spam à n’importe quel contact de votre carnet d’adresses.

4) Notez si l’email contient des fautes de grammaire ou d’orthographe

Une mauvaise orthographe est un signe d’hameçonnage. Soyez toujours méfiant dès lors que vous identifiez des fautes ou tournures de phrases bancales. Un vocabulaire inhabituel ou des mots mal orthographiés peuvent vous aider à éviter de devenir la prochaine victime des cybercriminels. N’oubliez pas que les fautes d’orthographe et de grammaire sont plus fréquentes dans les emails d’hameçonnage qui ont été traduits depuis une autre langue. Ce type d’attaque est cependant beaucoup plus rare aujourd’hui, mais la forme de base de celle-ci n’a pas beaucoup changé. Désormais, les malfaiteurs peaufinent leurs arnaques et se professionnalisent (si l’on ose dire) en ayant recours à des mails imitant au plus près l’original.

5) Une urgence suspecte ?

L’escroc veut que vous paniquiez. Ne laissez pas les menaces vous atteindre. L’email appelle désespérément à l’aide, demande un secours urgent, menace de chantage ou fait appel à vos émotions ? Attention, il s’agit souvent d’une tactique employée par un cybercriminel. Ne répondez pas à un email qui utilise une formulation telle que : « Si vous ne répondez pas dans les 48 heures, votre compte sera annulé » ou « Si vous ne répondez pas, votre compte sera automatiquement désactivé ».

6) Trop effrayant ou trop beau pour être vrai ?

Il y a de forte chance qu'il s'agisse d'un emai frauduleux. N’oubliez pas que l’ingénierie sociale exploite les faiblesses humaines. L’email vous promet de l’argent ? Il suggère que vous avez hérité d’une fortune ? Recherchez le même message dans le moteur de recherche de Google. Vous constaterez probablement que des milliers d’autres personnes ont reçu le même message frauduleux. Mais il faut également savoir que les cybercriminels qui utilisent des méthodes d’ingénierie sociale essaient de suivre les tendances, par exemple avec les plateformes de shopping. Les soldes du Black Friday peuvent être une excellente occasion pour eux d’invoquer de faux problèmes de commande et de demander vos informations personnelles.

7) L'heure d'envoi

Les e-mails de phishing arrivent souvent dans votre boîte de réception en plein milieu de la nuit. Bien sûr, certains de vos collègues qui travaillent dur peuvent envoyer des e-mails à cette heure, mais si vous repérez d'autres aspects suspects mentionnés ci-dessus, faites attention.

8) L'objet d'envoi diffère du contenu du message

Cela devrait vous avertir immédiatement. L’objet du message concerne des pommes, mais le message ne mentionne que des oranges ? L’objet d’un email d’hameçonnage n’a souvent rien à voir avec le message. Ou bien il mentionne des services pour lesquels vous n’avez jamais eu d’abonnement.

9) Les attaques par homoglyphes, une nouvelle tendance

Les attaques homoglyphes consistent à remplacer les caractères d’une adresse par des caractères qui y ressemblent, voire qu’il est visuellement impossible de différencier, et qui appartiennent à des alphabets différents. Ces attaques sont extrêmement dangereuses pour les utilisateurs car les chances de détecter le piège sont très limitées. Comme l’attaque contre les utilisateurs de PayPal dans laquelle l’adresse contenait la plupart des « bonnes lettres » tirées de l’alphabet latin, à deux exceptions près. Les attaquants ont remplacé les deux occurrences de la lettre P par une lettre y ressemblant, tirées de l’alphabet russe, dans laquelle elle équivaut à la lettre R. Avec ce type d’attaque, vous êtes dépendant des technologies de protection.