De oorlog in het Midden-Oosten heeft niet alleen gevolgen voor de regio zelf. Ook bedrijven en organisaties in andere landen kunnen ermee te maken krijgen, met name door digitale aanvallen. Geografische afstand biedt tegenwoordig geen daadwerkelijke bescherming meer.

Oorlog raakt ook onze digitale wereld

Al binnen één dag na het begin van de oorlog deed zich een opvallende ontwikkeling voor, Iraanse drones vielen datacenters aan in de Verenigde Arabische Emiraten en Bahrein. Dit zijn locaties waar veel van de online dienstverlening draait. Door deze aanval vielen allerlei systemen uit, waaronder financiële applicaties en bedrijfssoftware. De impact beperkte zich niet tot de regio; ook organisaties daarbuiten ondervonden hinder. Dit onderstreept hoe sterk systemen wereldwijd met elkaar verbonden zijn. Wanneer ergens een verstoring optreedt, kan dit brede gevolgen hebben.

Cyberaanvallen beginnen direct

Digitale aanvallen starten tegenwoordig vrijwel gelijktijdig met militaire acties. Binnen enkele uren na een aanval kwamen al tientallen hackersgroepen in actie die Iran steunen. Ook overheden in verschillende landen waarschuwden direct voor een verhoogd risico op cyberaanvallen. Voor organisaties betekent dit dat snelle detectie en respons essentieel zijn.

Wie voeren deze aanvallen uit?

Er zijn verschillende typen groepen actief. Sommige hackers zijn primair uit op zichtbaarheid. Zij verstoren websites of passen deze aan om een boodschap te verspreiden. Deze aanvallen zijn vaak duidelijk herkenbaar. Andere groepen opereren doelgerichter en minder zichtbaar. Zij proberen ongemerkt toegang te krijgen tot systemen, verzamelen informatie en wachten op het juiste moment om toe te slaan. Dit kan gericht zijn op het verstoren van systemen of het stelen van gegevens. Regelmatig worden deze methoden gecombineerd. Een zichtbare aanval kan bedoeld zijn om af te leiden, terwijl er op de achtergrond iets anders gebeurt.

Niet altijd duidelijk wie erachter zit

Het is vaak moeilijk vast te stellen wie verantwoordelijk is voor een aanval. Sommige groepen presenteren zich als onafhankelijke hackers, terwijl ze in werkelijkheid opereren namens een staat. Ook werken groepen steeds vaker samen. Ze delen kennis en tools, waardoor zij complexere en effectievere aanvallen kunnen uitvoeren.

Welke organisaties lopen risico?

Aanvallers richten zich vaak op kritieke sectoren, zoals:

- energie en water

- industrie en productie

- transport

- bedrijven met banden met het Midden-Oosten

Ook organisaties zonder directe link kunnen worden geraakt. Dat gebeurt bijvoorbeeld via leveranciers of IT-bedrijven.

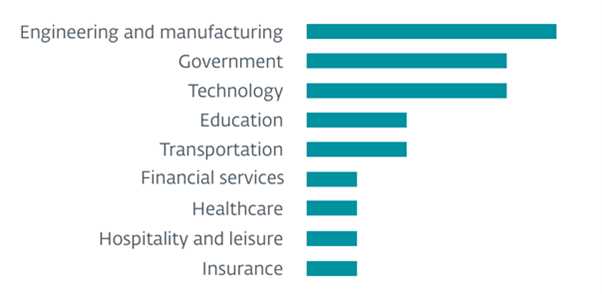

Sectoren die tussen april en september 2025 het doelwit waren van aan Iran gelieerde APT-groepen (bron: ESET APT Activity Report Q2 2025-Q3 2025)

Het doel is vaak schade aanrichten

Bij dit type aanvallen staat financiële winst meestal niet centraal. Het doel is om maximale verstoring te veroorzaken. Dat uit zich bijvoorbeeld bij aanvallen waarbij gegevens worden verwijderd of systemen onbruikbaar worden gemaakt. De impact kan ertoe leiden dat organisaties tijdelijk of langdurig stil komen te liggen.

Aanvallen via leveranciers

Een veelgebruikte methode is het aanvallen van leveranciers of IT-partners. Wanneer een aanvaller één organisatie compromitteert, kan deze toegang worden gebruikt om andere organisaties te bereiken. Hierdoor kunnen meerdere organisaties tegelijk getroffen worden, zelfs wanneer hun eigen beveiliging op orde is.

Aanvallen worden steeds geavanceerder

Aanvallers gebruiken steeds slimmere technieken. Zo zetten zij legitieme beheertools in om hun activiteiten minder opvallend te maken. Daarnaast versturen ze phishingmails vanuit gecompromitteerde e-mailaccounts van medewerkers, waardoor een bericht betrouwbaarder lijkt, terwijl dat niet zo is. Daarnaast gebruiken aanvallers steeds vaker AI om overtuigendere en moeilijker te herkennen berichten te genereren.

Wat kun je als organisatie doen?

· Het is essentieel om inzicht te hebben in welke systemen je hebt en te weten welke daarvan via internet bereikbaar zijn. Alles wat extern bereikbaar, kan een potentiële ingang vormen voor aanvallers.

- Zorg er ook voor dat wachtwoorden sterk zijn en niet standaardinstellingen blijven staan. Beperk daarnaast het aantal systemen dat direct via internet bereikbaar is.

- Oudere systemen, vooral in met name in industriële of technische omgevingen, zijn vaak extra kwetsbaar. Het is raadzaam deze te isoleren van het internet of adequaat af te schermen.

- Daarnaast is het beschermen van accounts cruciaal. Maak gebruik van tweefactorauthenticatie en controleer regelmatig of toegangsrechten nog correct zijn ingesteld.

- Evalueer ook de beveiliging van leveranciers en IT-partners. Zwakke schakels in de keten kunnen een risico vormen voor uw organisatie.

- Tot slot is voorbereiding op incidenten van groot belang.. Zorg voor betrouwbare back-ups van kritieke gegevens en test regelmatig of je systemen weer kunt herstellen.

De digitale dreiging blijft zich ontwikkelen zolang het conflict voortduurt. Sommige aanvallen zijn direct zichtbaar, andere worden rustig voorbereid en komen later. Organisaties die hun basisbeveiliging goed op orde hebben, zijn het best beschermd. Is dat nog niet het geval, dan is dit het moment om hier prioriteit aan te geven.