Nuestros dispositivos móviles son la puerta de entrada a nuestra vida digital. El precio que pagamos por esta comodidad es que convierte nuestros dispositivos en un objetivo atractivo para los actores maliciosos.

Nuestros dispositivos móviles son la puerta de entrada a nuestra vida digital. Con solo pulsar una pantalla, nos dan acceso a todo, desde nuestra banca en línea hasta la mensajería, las fotos, el almacenamiento en la nube y las aplicaciones potencialmente sensibles del lugar de trabajo. El precio que pagamos por esta comodidad es que nuestros dispositivos se convierten en objetivos atractivos para los delincuentes.

Una de sus herramientas favoritas para espiar nuestra vida digital es el software espía para móviles. Veamos qué es, cómo funciona y cómo protegerse.

¿Qué es el software espía para móviles?

El spyware para móviles hace lo que dice. Es cualquier programa malicioso diseñado para robar de forma encubierta información confidencial de tu dispositivo móvil y/o supervisar y rastrear el uso y la ubicación. No se trata de herramientas legítimas de supervisión de móviles, como las que se utilizan para el control parental o la gestión de dispositivos móviles (MDM). Los programas espía para móviles son instalados deliberada, maliciosa y secretamente por ciberdelincuentes, agentes del Estado, acosadores y, potencialmente, incluso por personas que conocemos personalmente.

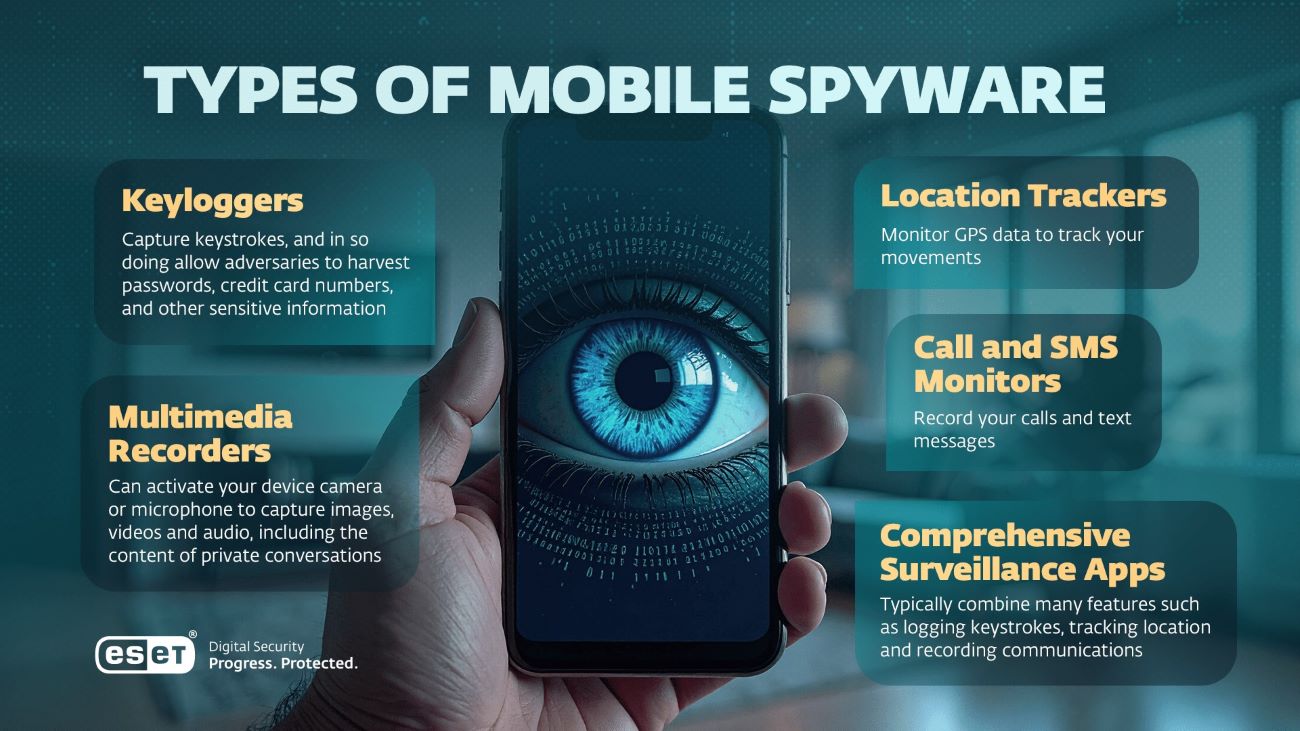

Tipos de programas espía para móviles

Los programas espía para móviles pueden tener diversas funciones. Algunas de las más comunes son

- Registradores de pulsaciones de teclas: capturan las pulsaciones de teclas y, al hacerlo, permiten a los adversarios recopilar contraseñas, números de tarjetas de crédito y otra información confidencial.

- Localizadores: monitorizan los datos GPS para seguir tus movimientos.

- Monitores de llamadas y SMS: graban tus llamadas y mensajes de texto.

- Grabadoras multimedia: pueden activar la cámara o el micrófono del dispositivo para capturar imágenes, vídeos y audio, incluido el contenido de conversaciones y reuniones privadas.

- Aplicaciones de vigilancia integral: suelen combinar muchas de las funciones anteriores, como el registro de pulsaciones de teclas, el seguimiento de la ubicación y la grabación de comunicaciones.

¿Cómo funciona el software espía para móviles?

Vectores de infección

Los ciberdelincuentes emplean varios métodos para instalar spyware en su dispositivo:

- Phishing: los actores maliciosos intentan robar las credenciales de los usuarios u otra información valiosa a través de contenidos maliciosos enviados en mensajes, enlaces y comunicaciones, incluidos los correos electrónicos que le animan a hacer clic en enlaces que descargan el malware de forma encubierta

- App Stores maliciosas y Sideloading: programas espía disfrazados de aplicaciones de aspecto legítimo. A veces pueden acabar en Google Play y Apple App Store. Los usuarios de iPhone pueden recurrir al jailbreaking o al rooting de sus dispositivos para acceder a aplicaciones no autorizadas. Esto puede comprometer el estado de seguridad de sus dispositivos en su intento de adquirir tecnología de tiendas de aplicaciones de terceros menos seguras.

- Publicidad maliciosa: hacer clic en un anuncio malicioso puede desencadenar la descarga de spyware.

- Descargas no autorizadas: visitar un sitio web comprometido puede desencadenar una descarga de malware, aunque no se interactúe con el sitio.

- Wi-Fi fraudulento: cuidado con los puntos de acceso falsos que atraen a los usuarios para instalar malware en sus dispositivos.

- Explotación de vulnerabilidades: los atacantes pueden aprovecharse de fallos de seguridad en el sistema operativo o en aplicaciones legítimas para instalar programas espía sin su consentimiento.

- Acceso físico: Si alguien consigue acceso físico temporal a su dispositivo, puede alterar o abusar de funciones existentes en aplicaciones legítimas, como el control parental integrado, que ofrece funciones como el rastreo del dispositivo y el registro de llamadas accesibles.

¿Cómo funciona?

Hay muchos tipos de programas espía para móviles circulando por ahí, pero la mayoría se ajustan a las mismas características operativas:

- Sigilo: está diseñado para funcionar en secreto sin que el usuario se entere, quizá disfrazándose de aplicación legítima o incluido en un paquete de software de aspecto inofensivo

- Instalación: puede instalarse de forma remota a través de enlaces, anuncios y sitios web maliciosos o descargas de aplicaciones. Si un malhechor tiene acceso físico a su dispositivo, puede instalarlo directamente

- Recopilación de datos: Una vez instalado, el software espía puede incluir funciones que registran silenciosamente las pulsaciones de teclas, capturan tu ubicación, graban llamadas y mensajes, e incluso toman instantáneas periódicas de tu pantalla, entre otras muchas funciones documentadas

- Transmisión de datos: Una vez recopilados, los datos suelen enviarse a servidores remotos, a menudo a través de túneles cifrados, lo que ayuda a eludir la detección por parte de las herramientas de seguridad

Funciones avanzadas

Algunos programas espía son más avanzados que otros. Las variedades más sofisticadas pueden adaptar su comportamiento para evitar ser detectadas, por ejemplo, desactivándose cuando se activa el software de seguridad. O puede permitir a un atacante encender a distancia el micrófono o la cámara sin que se activen los indicadores LED. Una categoría especialmente avanzada de programas espía se instala en los dispositivos mediante ataques de "clic cero", que aprovechan vulnerabilidades desconocidas (de día cero) y no requieren la interacción del usuario.

Riesgos e impacto de los programas espía para móviles

Tanto los usuarios de dispositivos personales como los corporativos corren el riesgo de sufrir spyware móvil. Esto es lo que está en juego:

Riesgos personales

- Acceso no autorizado a datos: el spyware puede exponer a terceros malintencionados datos personales confidenciales, como contactos, mensajes, historial de navegación y contenido de llamadas.

- Robo de identidad: los datos personales robados pueden acabar en manos de estafadores que los utilizarán en fraudes de identidad.

- Riesgos financieros: las credenciales bancarias o de pago comprometidas podrían utilizarse para secuestrar cuentas y realizar otras acciones no autorizadas.

Seguridad personal

El stalkerware, una subvariante del spyware, puede ser instalado en dispositivos móviles por ex parejas, cónyuges celosos o acosadores para seguir los movimientos y conversaciones de la víctima. Esto puede ponerlas en peligro físico. Según un informe, el riesgo de encontrar stalkerware en un dispositivo móvil aumentó un 239% a nivel mundial entre 2020 y 2023.

Riesgos para las empresas

Para las empresas, el riesgo de spyware móvil se eleva por el gran número de dispositivos propiedad de los empleados a los que se les permite acceder a las redes y recursos corporativos (conocido como BYOD). La infección podría provocar:

- Violación de datos: Exposición de información confidencial, secretos comerciales e información personal altamente regulada de clientes y empleados. Los ciberdelincuentes también pueden pedir un rescate por los datos.

- Espionaje corporativo: el spyware podría permitir el espionaje industrial, dañando la ventaja competitiva de una empresa.

- Daño a la reputación: Un ataque de ransomware o una violación de datos provocada por spyware puede empañar una marca a los ojos de clientes, accionistas, socios y otros.

- Riesgo normativo y de cumplimiento de la normativa: los incidentes de violación de datos importantes pueden atraer el escrutinio de las autoridades reguladoras y dar lugar a multas graves.

Detección y diagnóstico

Si te preocupa que tu dispositivo móvil pueda estar infectado con spyware, ten en cuenta lo siguiente:

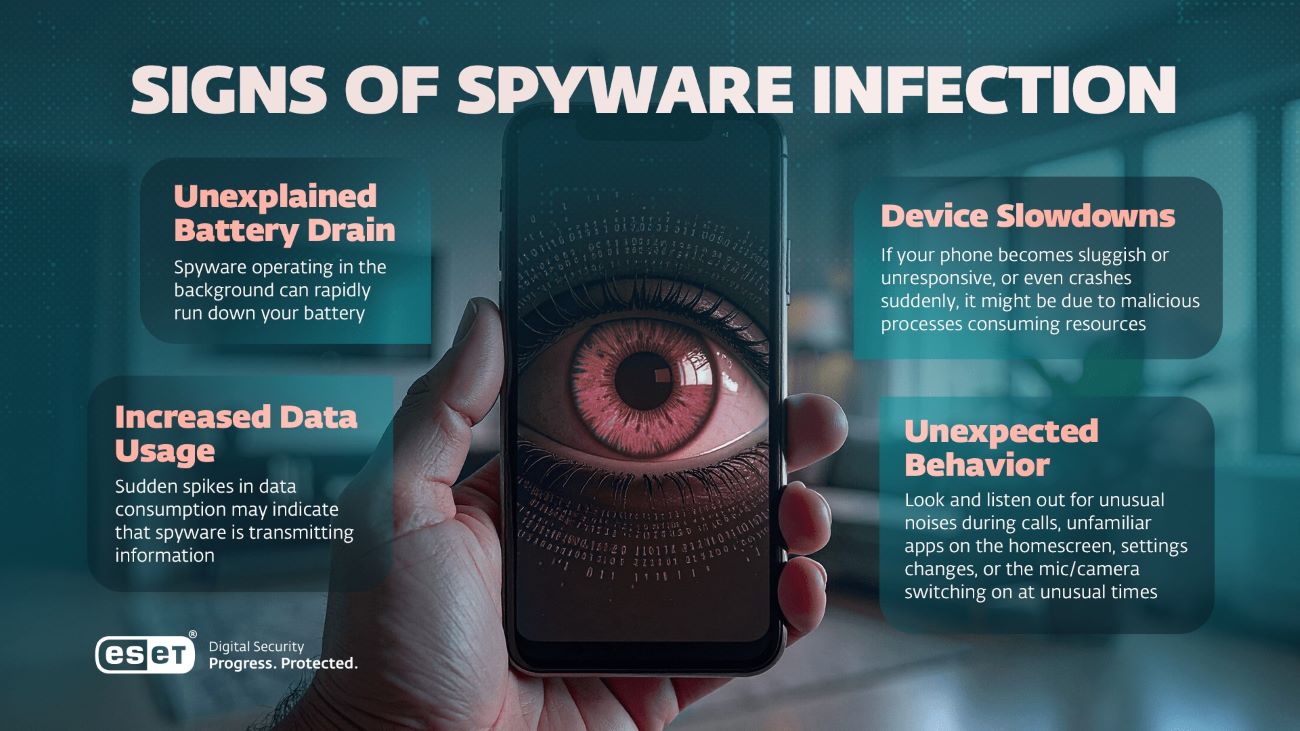

Signos de infección por spyware

- Drenaje inexplicable de la batería: el spyware que funciona en segundo plano puede agotar rápidamente la batería

- Aumento del uso de datos: los picos repentinos en el consumo de datos pueden indicar que el spyware está transmitiendo información

- Ralentización del dispositivo: si el teléfono se vuelve lento o no responde, o incluso se bloquea repentinamente, puede deberse a procesos maliciosos que consumen recursos

- Comportamiento inesperado: presta atención a ruidos extraños durante las llamadas, aplicaciones desconocidas en la pantalla de inicio, cambios en la configuración o el encendido del micrófono o la cámara en momentos inusuales.

¿Cómo detectar programas espía?

- Aplicaciones de seguridad para móviles: las soluciones antimalware o antiespía de proveedores de confianza escanearán tu dispositivo en busca de malware. También incluyen otras funciones útiles, como protección de pagos, antiphishing o antirrobo, y proporcionan una protección compleja contra virus, ransomware y otros programas maliciosos.

- Inspección manual: revisa periódicamente tus aplicaciones y permisos y elimina todo lo que parezca sospechoso.

- Análisis de red: Vigila la actividad de red de tu teléfono. Un tráfico de salida inusual puede ser señal de que un programa espía está enviando datos a servidores remotos.

Funciones de seguridad del sistema operativo

Los sistemas operativos móviles incorporan varias funciones de seguridad diseñadas para mitigar los riesgos de los programas espía, como el sandboxing, el modo de bloqueo, los estrictos controles de permisos de las aplicaciones, el cifrado completo del disco y las actualizaciones periódicas de seguridad. Pero no todos los programas espía son iguales, y las variedades más sofisticadas pueden ser capaces de eludir algunas o todas estas defensas. Por eso merece la pena mantenerse alerta y tomar medidas de seguridad adicionales.

Estrategias de prevención y protección

Manténte a la vanguardia contra el software espía para móviles siguiendo estas prácticas recomendadas:

Prácticas recomendadas para usuarios

- Descarga desde fuentes de confianza: instala sólo aplicaciones de tiendas de aplicaciones oficiales como Google Play o Apple App Store

- Actualizaciones periódicas: asegúrate de que el sistema operativo del dispositivo y todas las aplicaciones tengan las versiones más recientes y seguras

- Revisa los permisos de las aplicaciones: comprueba periódicamente qué aplicaciones tienen acceso a datos confidenciales y desactiva los permisos innecesarios.

- Utilicza una autenticación fuerte: activa la autenticación multifactor (MFA) en todas tus cuentas para mitigar el riesgo de robo de contraseñas

- Piensa antes de hacer clic: Pon antención al abrir nuevos mensajes, correos electrónicos o chats, y evita hacer clic en enlaces desconocidos o sospechosos.

Medidas de seguridad avanzadas

- Invierte en soluciones de seguridad móvil: Elige un antimalware o antiespía de un proveedor de confianza. Debe ofrecer supervisión en tiempo real para detectar y bloquear los programas espía antes de que puedan instalarse. Para maximizar su eficacia:

- Ejecuta un análisis inicial del dispositivo para comprobar si hay spyware oculto o aplicaciones maliciosas que puedan estar ya presentes en tu teléfono.

- Activa la protección antiphishing, que incluye funciones como la protección de notificaciones y el escáner de enlaces, para bloquear intentos de phishing y enlaces maliciosos que podrían conducir a infecciones de spyware.

- Utiliza la función Auditoría de seguridad para revisar los permisos y la configuración de las aplicaciones de tu dispositivo para identificar posibles vulnerabilidades y asegurarte de que las aplicaciones no acceden a más datos de los necesarios.

Controles para organizaciones

- Gestión de dispositivos móviles (MDM): los departamentos de TI de las empresas deben aplicar políticas de seguridad estrictas en los dispositivos de los empleados mediante herramientas MDM. Esto puede garantizar que los dispositivos se actualicen periódicamente y se configuren de forma segura, que se restrinjan las descargas de aplicaciones, etc.

- Mobile Threat Defense (MTD): una solución MDM también puede garantizar el mantenimiento de MTD en los dispositivos de los usuarios finales para evitar descargas sospechosas y escanear en busca de spyware.

- Formación de los usuarios: una formación periódica sobre las mejores prácticas de seguridad móvil puede ayudar a los empleados a reconocer y evitar las amenazas de spyware.

- VPN: utiliza una VPN corporativa, que mantiene a los usuarios dentro del perímetro de la empresa y permite a los empleados acceder a los recursos de la empresa desde lugares remotos de forma autenticada y segura, lo que da un mayor grado de control a la seguridad interna/de TI de la empresa.

- Confianza cero: considera la posibilidad de adoptar un enfoque de confianza cero, que denegará el acceso a dispositivos infectados con programas espía.

Consideraciones legales y reglamentarias

Los programas espía son, ante todo, un riesgo para la seguridad. Pero también puede plantear problemas legales y normativos a las organizaciones. Ten en cuenta lo siguiente:

Marcos jurídicos

- Leyes contra la vigilancia no autorizada: Muchas jurisdicciones tienen leyes estrictas contra la instalación y el uso no autorizados de programas espía. Entre ellas se incluyen el GDPR en Europa, y la Computer Fraud and Abuse Act y varias leyes de privacidad a nivel estatal en Estados Unidos.

El llamado "spyware comercial" opera a menudo en una zona gris normativa, ya que muchos de sus vendedores afirman que sólo lo venden para fines legítimos de aplicación de la ley. Sin embargo, el ex presidente de EE.UU. Joe Biden tomó medidas para prohibirlo en 2023, y WhatsApp ganó un caso legal de alto perfil en 2024 contra un proveedor de software espía - Sanciones y responsabilidades: Las organizaciones responsables de vender o instalar programas espía podrían enfrentarse a un importante escrutinio legal y a sanciones reglamentarias. Del mismo modo, las que se consideren negligentes al permitir que un programa espía robe datos protegidos de clientes o empleados también podrían enfrentarse a fuertes multas, acciones legales y mala publicidad

Cumplimiento y buenas prácticas

- Normativa de protección de datos: las empresas deben asegurarse de que sus prácticas de seguridad cumplen la legislación pertinente en materia de protección de datos

- Auditorías periódicas: las organizaciones también deben realizar evaluaciones de seguridad para identificar vulnerabilidades y errores de configuración antes de que puedan ser explotados

Tendencias futuras y evolución de las amenazas

Tanto atacantes como defensores están innovando a marchas forzadas a medida que nos adentramos en una nueva era de amenazas móviles.

Tendencias emergentes del spyware móvil

- Programas espía basados en inteligencia artificial: En el futuro, los desarrolladores de programas espía podrían aprovechar la inteligencia artificial para mejorar la capacidad del malware de adaptar su comportamiento sobre la marcha, eludir la detección y priorizar la recopilación de datos

- Integración con otras amenazas: el spyware podría combinarse con otras amenazas para amplificar su impacto. Por ejemplo, el spyware podría recopilar grabaciones de voz y otros datos biométricos de un objetivo para alimentar el fraude de deepfake

- Malware como servicio: las ofertas de programas espía basados en servicios listos para usar podrían reducir la barrera de entrada para los ciberdelincuentes en ciernes

- Continúa el software espía comercial: las infecciones con un solo clic para desplegar software espía comercial pueden aumentar en número a medida que se convierten en un producto cada vez más comercial

Nuevas contramedidas

Afortunadamente, la industria de la ciberseguridad está contraatacando con innovaciones propias, como:

- Aprendizaje automático y análisis del comportamiento: los algoritmos avanzados pueden detectar comportamientos anómalos indicativos de programas espía

- Seguridad mejorada del sistema operativo (SO):Los desarrolladores de SO siguen mejorando los mecanismos integrados en los dispositivos para protegerlos contra ataques sofisticados de spyware. Entre ellos se incluyen el modo Lockdown (iOS) para protegerse de las amenazas zero-click y Android Private Compute Core, que aísla los procesos sensibles

La opinión de los expertos

Sin embargo, no es el momento de bajar la guardia. A medida que la carrera armamentística entre atacantes y defensores se adentra en la era de la inteligencia artificial, las apuestas vuelven a subir. La clave es permanecer alerta y asegurarse de que se utilizan las últimas herramientas, técnicas y mejores prácticas disponibles para combatir los riesgos del spyware.

"El spyware está evolucionando de una herramienta de hackers de nicho a una amenaza común que se dirige a los usuarios cotidianos a través de aplicaciones que parecen fiables. Hemos visto un aumento de estos ataques, incluidas las aplicaciones de "préstamos espía" que roban datos, exigen pagos y extorsionan a sus víctimas, o aplicaciones de chat y grabación de pantalla troyanizadas que pueden hacerse con copias de seguridad de WhatsApp y otros archivos confidenciales. Los atacantes se están adaptando rápidamente para eludir las medidas de seguridad, y algunas de estas aplicaciones se han encontrado incluso en los mercados oficiales de aplicaciones". De cara al futuro, es probable que las líneas entre los ataques de vanguardia y los ataques basados en productos básicos se difuminen aún más, haciendo que las amenazas avanzadas se conviertan en un estándar en el mercado del sombrero negro. También es probable que aprovechen la inteligencia artificial para automatizar la recopilación de datos y perfeccionar las técnicas de ocultación, al tiempo que se ramifican hacia el compromiso multidispositivo, atacando los teléfonos inteligentes de las víctimas, los wearables e incluso el hardware IoT. Los usuarios deben mantenerse informados, prestar mucha atención a los permisos que piden las aplicaciones, leer atentamente las reseñas y considerar el uso de herramientas de seguridad fiables para proteger sus dispositivos. La colaboración entre investigadores, tiendas de aplicaciones y fuerzas de seguridad también será fundamental para contener este creciente problema."

-lukáš Štefanko, investigador de malware de ESET

Conclusión: La protección contra el spyware empieza aquí

El spyware móvil es una amenaza para los datos personales y corporativos. Puede erosionar su privacidad y sus finanzas personales, y supone un riesgo significativo para la reputación, la normativa y las finanzas de las organizaciones. Pero entender cómo funciona es el primer paso para mitigar esos riesgos. Al arrojar luz sobre esta oscura amenaza, podemos devolver el golpe a quienes quieren hacernos daño.

Para una protección todo en uno de su vida digital, obtenga ESET HOME Security Ultimate que cubre PC, macOS, smartphones, tablets y dispositivos inteligentes de uso común.

Aproveche al máximo las funciones avanzadas de ESET HOME Security Ultimate:

- ESET VPN blinda los datos de su teléfono cuando se conecta a redes Wi-Fi públicas o no seguras, reduciendo el riesgo de espionaje y robo de datos.

- Identity Protection supervisa si su información personal aparece en la web oscura y recibe alertas para estar un paso por delante del fraude de identidad.

Preguntas más frecuentes

¿Se puede saber si hay spyware en el teléfono?

Puedes saber si hay spyware en tu teléfono buscando señales como un consumo inusual de batería, un mayor uso de datos y aplicaciones desconocidas. La activación aleatoria de la cámara o el micrófono también puede indicar la presencia de software espía.

¿Puedo saber si mi teléfono está siendo vigilado?

Sí, es posible. Busca señales como sobrecalentamiento, ruidos extraños durante las llamadas y agotamiento rápido de la batería. La actividad inusual del teléfono cuando no está en uso y los problemas de rendimiento también son indicadores.

¿Puede alguien rastrear mi teléfono sin que yo lo sepa?

Tu teléfono puede ser rastreado sin que lo sepas mediante software oculto o explotación de datos GPS. Estos métodos pueden transmitir tu ubicación y otra información sensible en tiempo real.

¿Es ilegal instalar programas espía en un teléfono?

Instalar programas espía en un teléfono sin el consentimiento del propietario es ilegal y viola las leyes de privacidad.

¿Qué debes hacer después de descubrir un programa espía en tu teléfono?

Desconecta el dispositivo de Internet y realiza un análisis completo con un software antimalware de confianza. Restablece tus contraseñas, revisa tu actividad en las redes sociales y ponte en contacto con los bancos y las autoridades si has introducido datos de tarjetas de crédito o datos de acceso a un sitio web con acceso a tus tarjetas.