Nell'odierno panorama digitale, le piccole e medie imprese (PMI) sono sempre più bersaglio dei cyberattaccanti. Sebbene molte organizzazioni si concentrino su misure preventive come firewall e software antivirus, spesso trascurano un aspetto critico: la valutazione delle vulnerabilità e la gestione delle patch. Vediamo cosa significa e perché può migliorare significativamente la vostra sicurezza digitale.

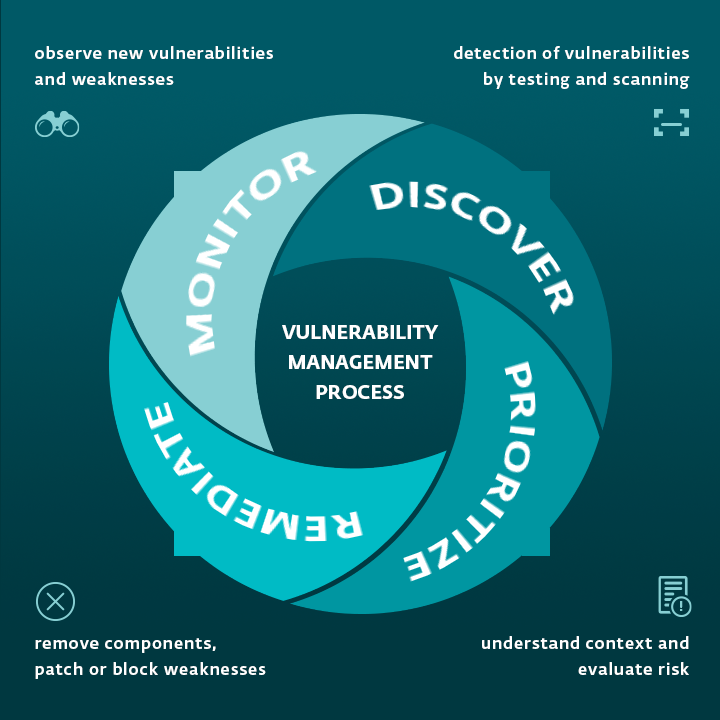

Per gestione delle vulnerabilità si intende l'identificazione, la valutazione e la mitigazione proattiva delle vulnerabilità nei sistemi informatici, nelle reti e nelle applicazioni software. Comporta un approccio sistematico per individuare e correggere i punti deboli prima che qualcuno possa sfruttarli. Nel contesto delle tecnologie informatiche, le vulnerabilità si riferiscono alle lacune del software che gli hacker possono utilizzare per costringere l'applicazione a fare qualcosa per cui non è stata sviluppata. Poiché le organizzazioni moderne si affidano fortemente all'infrastruttura IT per mantenere la produttività ed elaborare dati preziosi, le vulnerabilità sfruttate possono avere un grave impatto sulla continuità aziendale.

|

Che cos'è un CVE? Il CVE elenca le falle di sicurezza informatica divulgate pubblicamente, abbreviazione di vulnerabilità ed esposizioni comuni. Una volta scoperto, a ogni CVE viene assegnato un numero ID, che può essere trovato nell'elenco CVE gestito dalla MITRE corporation. |

Valutare l'inventario digitale e identificare i punti deboli

Il primo passo per implementare efficacemente la gestione delle vulnerabilità e delle patch è valutare l'inventario digitale. Questo dovrebbe includere tutti i software utilizzati sui dispositivi e sulle reti aziendali, nonché i test di sicurezza delle e-mail aziendali e di social engineering.

Quindi, utilizzare gli strumenti di valutazione delle vulnerabilità per identificare i potenziali punti deboli nei sistemi, nelle applicazioni e nell'infrastruttura di rete. Valutare la gravità e l'impatto potenziale delle falle di sicurezza identificate. Date loro la priorità, in base alla loro sfruttabilità e alle potenziali conseguenze per le operazioni aziendali.

Le soluzioni platform-as-a-service sono più vulnerabili delle soluzioni software-as-a-service? Scopritelo nel seguente articolo.

Infine, sviluppate un piano per affrontare le vulnerabilità, che comprenda l'applicazione di patch di sicurezza, l'aggiornamento delle versioni del software e la riconfigurazione dei sistemi. Implementate un processo regolare di gestione delle patch per garantire la sicurezza dei vostri sistemi. In alcuni casi, potrebbero essere necessarie delle eccezioni di vulnerabilità, di solito a causa di esigenze aziendali. Se esistono eccezioni di vulnerabilità, queste devono essere riviste periodicamente e compensate con controlli aggiuntivi.

Tutto qui? No! L'infrastruttura IT è in continua evoluzione, così come le stesse applicazioni software. Per questo motivo è necessario stabilire meccanismi di monitoraggio continuo, tra cui scansioni periodiche delle vulnerabilità, aggiornamenti del sistema e informazioni sulle minacce emergenti.

Sembra troppo complicato? Prendete in considerazione l'impiego di strumenti automatizzati di valutazione delle vulnerabilità e di gestione delle patch per semplificare il processo e migliorare l'efficienza. Oppure, affidatevi a un Managed Security Service Provider (MSSP) per identificare i potenziali punti deboli nei vostri sistemi, applicazioni e infrastrutture di rete.

Come si sceglie l'MSP giusto? Lo abbiamo chiesto a Charles Weaver di MSPAlliance.

Quattro motivi per cui le aziende devono affrontare la gestione delle vulnerabilità

1. Proteggere le risorse aziendali

Le PMI fanno grande affidamento sulla loro infrastruttura IT, comprese reti, server e applicazioni software, per archiviare ed elaborare preziosi dati aziendali. Identificando e correggendo le vulnerabilità, è possibile ridurre il rischio di accessi non autorizzati, violazioni dei dati e potenziali perdite finanziarie.

2. Conformità alle normative

Molti settori sono soggetti a requisiti normativi in materia di sicurezza e privacy dei dati, come il Regolamento generale sulla protezione dei dati (GDPR) e lo Standard di sicurezza dei dati dell'industria delle carte di pagamento (PCI DSS). Inoltre, le misure preventive di cybersecurity, come la gestione delle vulnerabilità, possono essere tra le condizioni richieste dai contratti della vostra catena di fornitura o dalle compagnie di assicurazione informatica.

3. Preservare la fiducia dei clienti

Gli incidenti di sicurezza possono avere un forte impatto sulla fiducia dei clienti e sulla reputazione del marchio. I clienti si aspettano che i loro dati siano protetti quando interagiscono con le aziende. Gestendo attivamente le vulnerabilità, le aziende possono dimostrare il loro impegno nel mantenere la riservatezza e l'integrità delle informazioni dei clienti, favorendo la fiducia e la fedeltà.

4. Gestione proattiva del rischio

Le minacce informatiche sono in continua evoluzione e vengono scoperte regolarmente nuove vulnerabilità. La gestione delle vulnerabilità consente alle organizzazioni di evitare le potenziali minacce attraverso una scansione e una valutazione periodica dei sistemi. Affrontando tempestivamente le vulnerabilità, si riduce la finestra di opportunità per gli aggressori e si minimizza il rischio di successo degli attacchi informatici.